MSFC掃描

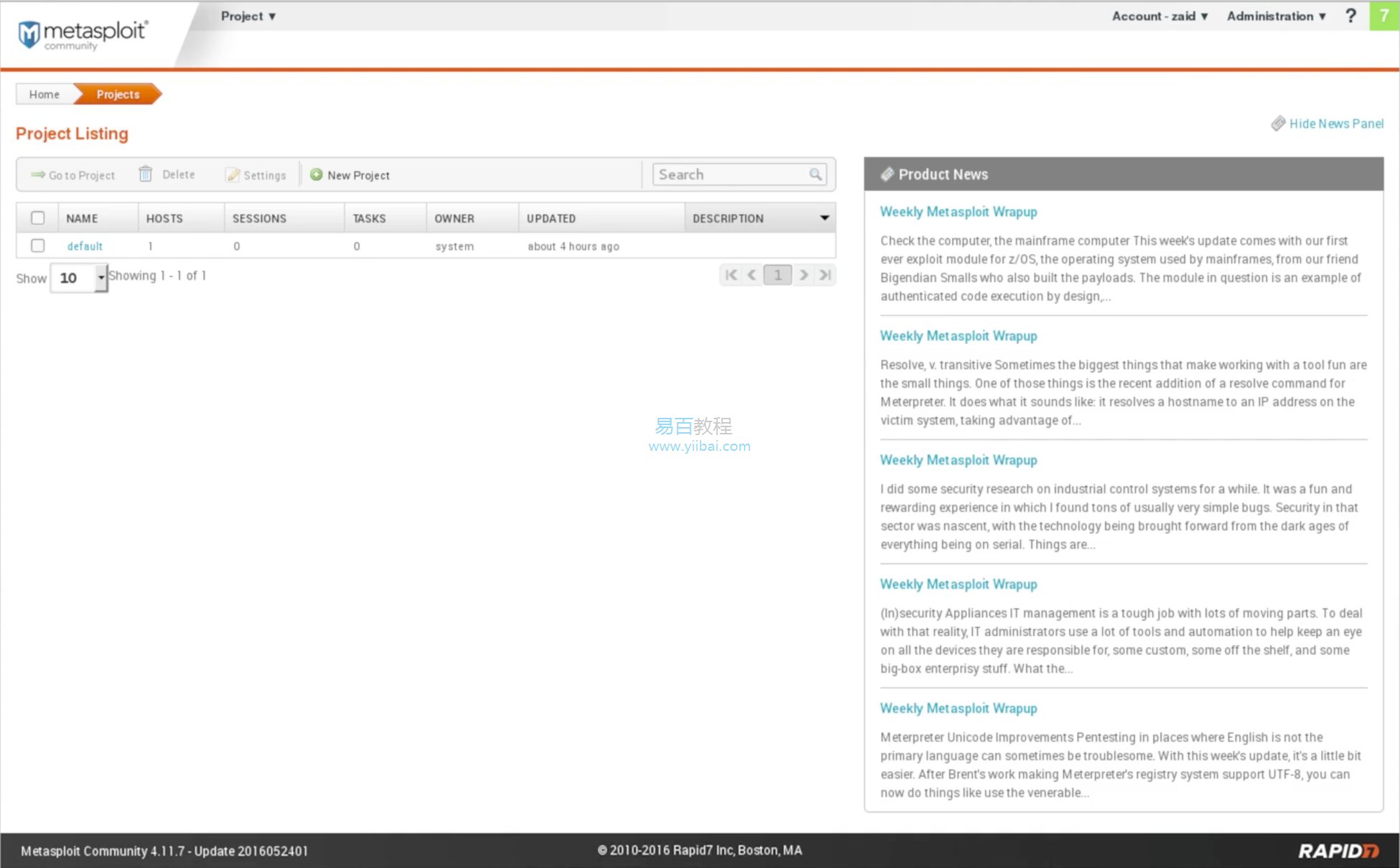

在這一章節中,我們將使用在安裝工具時設定的使用者名和密碼登入。在上面的螢幕截圖中顯示了Metasploit社群的Web介面:

登入後,我們可以存取該帳戶並轉到使用者設定或登出。還可以檢查軟體更新。

當我們第一次登入時,它會要求我們輸入啟用金鑰。啟用金鑰將傳送到下載工具時輸入的電子郵件地址。我們應該確保在下載工具時輸入有效的電子郵件地址。

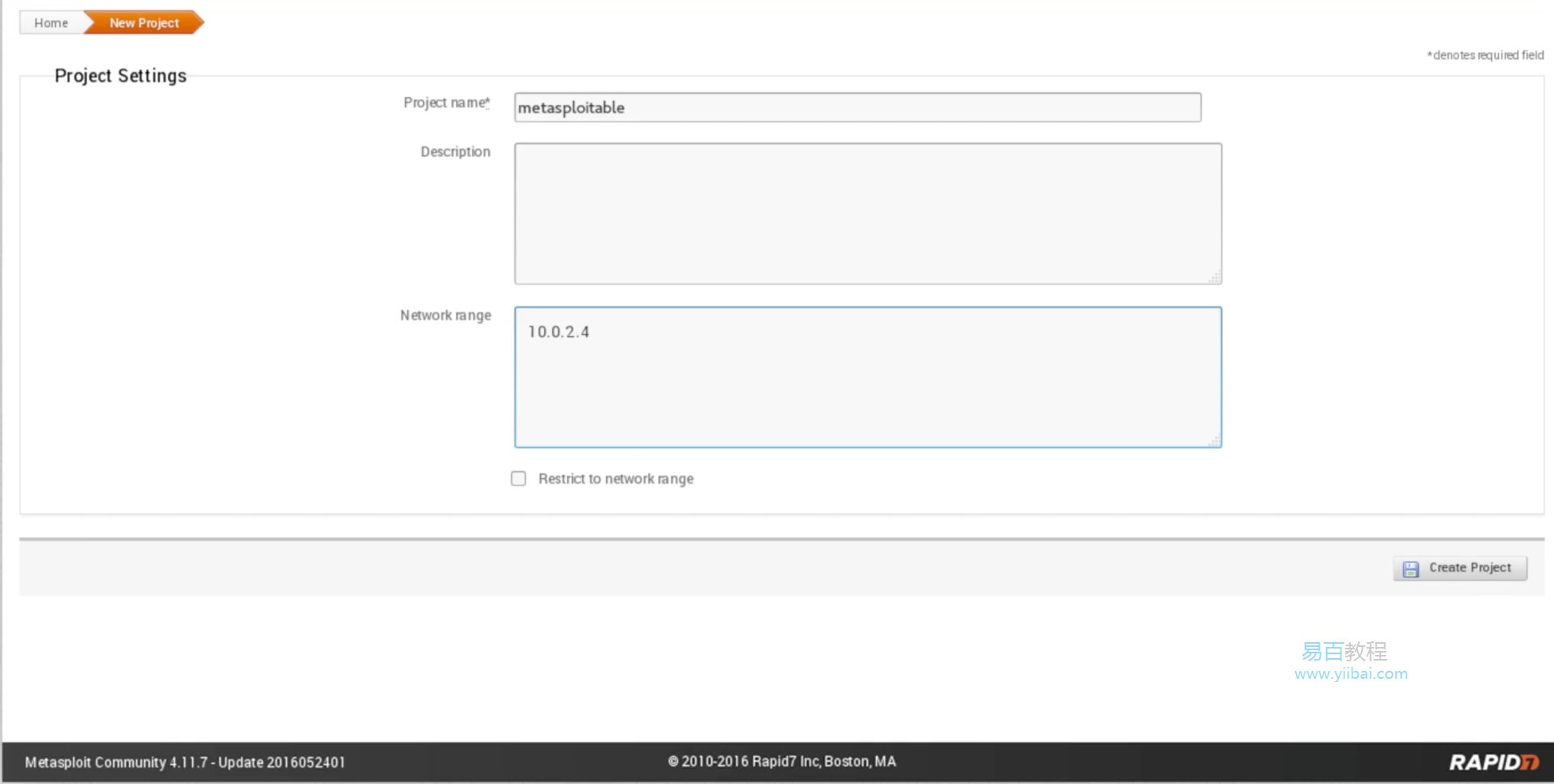

接下來開始建立掃描,我們將點選Project | New Project。我們將此專案稱為metasploitable,把描述留空,然後它要求我們提供網路範圍。可以像使用Zenmap一樣設定將其設定為範圍。它實際上有一個範圍在我們的子網內,目前是10.0.2.1到254。我們可以掃描整個網路的漏洞和漏洞,但是在這個範例中,目標是10.0.2.4,這是Metasploitable機器。

接下來點選Create Project。以下螢幕截圖顯示了上面所說的引數:

現在,專案已建立,我們開始掃描它。繼續螢幕左側的掃描按鈕並單擊它。要啟動掃描,需要轉到顯示高階選項以設定一些高階選項。如果有範圍,我們可以使用exclude-address來排除某些IP。例如,如果整個網路的目標定位在1到254之間,我們只需輸入我們的IP即10.0.2.15就可以從搜尋中排除我們自己的計算機。還可以放置一個自定義的Nmap引數,因為Metasploit實際上將使用Nmap來獲取服務和已安裝的應用程式。也可以新增額外的TCP埠或帶走TCP埠。甚至可以設定速度,還有UDP服務發現。它實際上發現了埠上安裝的服務。還可以設定憑據。如果目標計算機使用某種身份驗證,同樣也可以設定它。還可以為目標計算機設定標記。

我們將保持一些預設值以簡化操作,然後開始啟動掃描。一旦掃描結束,我們將學習如何分析和發現,以及如何處理已發現的資訊。