安裝MSFC

在本節中,我們將介紹Metasploit社群。它是一個使用Metasploit的Web GUI,但除了利用漏洞之外,它還具有一些其他功能。Metasploit社群可用於發現開放埠,就像Zenmap和安裝服務一樣,但它並不止於此。它還用於將這些埠和服務對映到Metasploit和現有模組中的現有漏洞。從那裡我們可以使用Metasploit直接利用漏洞。下面我們看看如何使用它。

該工具不包含在Kali中,所以需要下載它。要下載它,我們需要使用電子郵件地址,因為我們需要產品啟用金鑰,它們將傳送到我們的電子郵件地址。使用以下連結下載它:

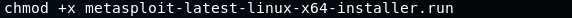

下載後,我們使用cd命令導航到桌面以更改目錄。如果列出當前檔案,我們將能夠看到我們已下載安裝程式metasploit-latest-linux-x64-installer.run檔案。我們要做的第一件事是將許可權更改為可執行檔案,以便可以執行此檔案。在Linux中,要更改許可權,可使用chmod命令,設定想要設定的許可權,即可執行檔案+ x,之後放置檔案名,即metasploit-latest-linux-x64-installer.run。完整命令如下:

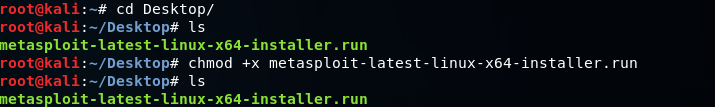

如果執行ls命令,我們將看到有文字將以綠色突出顯示,表示檔案是可執行的:

要在Linux中執行可執行檔案,輸入./並輸入檔案名metasploit-latest-linux-x64-installer.run。命令如下:

安裝非常簡單,安裝過程有幾個步驟:

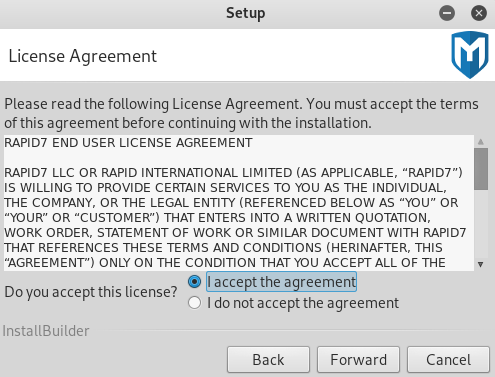

第1步: 點選我接受協定,然後點選向前(Forward):

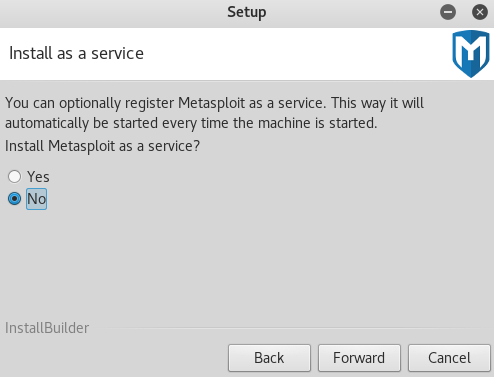

第2步: 它將詢問我們是否每次機器啟動時都要將Metasploit作為服務啟動。可以選擇是或否,但這裡選擇否。如果點選是,則每次計算機啟動時Metasploit UI都會啟動。點選向前(Forward):

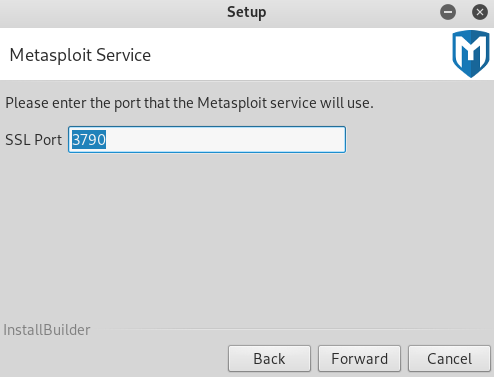

第3步: 然後它會詢問是否要使用的SSL PORT。因為該服務作為Web GUI執行,可以將其設定為想要的任何內容,但這裡保留預設值 3790:

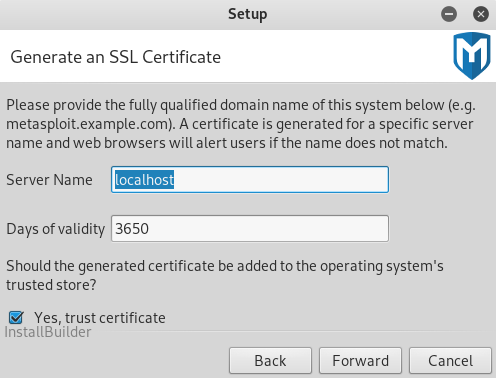

第4步: 它要求我們提供伺服器名稱,我們將它保留為localhost,因為它在localhost上安裝:

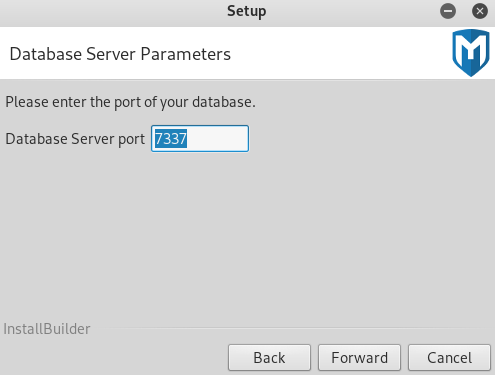

第5步: 然後它會詢問我們資料庫伺服器埠,這裡使用預設值。以上這些是程式執行的所有組態:

第6步: 現在,它已準備好安裝。當我們按下Forward,就開始安裝了,它將詢問我們Web介面的使用者名和密碼。設定它,選擇使用者名和密碼,過程將順利完成。

當完成安裝程式,就可以執行Metasploit服務,因為它將作為服務安裝,作為Web伺服器。當我們想要使用Metasploit社群時,需要使用service命令執行它,就像在Linux中執行其它服務一樣。命令如下:

服務啟動後,只需開啟瀏覽器並輸入:https://localhot/,然後輸入執行Metasploit的埠,即3790。按Enter鍵。它首先會顯示一個登入頁面,然後我們輸入在安裝程式時選擇的使用者名和密碼,然後就可以使用它了。在下一節討論登入後如何使用這個工具。