Android 實現HTTPS自簽名證書(非常詳細)

1.HTTPS協定

HTTPS協定是由SSL+HTTP協定構建的可進行加密傳輸、身份認證的網路協定。簡單來說, HTTP是超文字傳輸協定 ,資訊是明文傳輸。SSL 是指安全通訊端層,它是一項標準技術,使用加密演演算法打亂傳輸中的資料,可確保網際網路連線安全。

所以HTTPS是超文字傳輸安全協定。

TLS(傳輸層安全)是更為安全的升級版 SSL。由於 SSL 這一術語更為常用,因此我們仍然將我們的安全證書稱作 SSL。

如果某個網站受 SSL 證書保護,其相應的 URL 中會顯示 HTTPS,單擊瀏覽器位址列的掛鎖圖示,即可檢視證書詳細資訊,包括頒發機構和網站所有者的公司名稱。

1.1Https的優點:

1.認證使用者和伺服器,確保資料傳送到正確的客戶機和伺服器 。(驗證證書)

2.加密並維護資料的完整性,確保資料在傳輸過程中不被改變。(加密,摘要演演算法)

一般支援HTTPS的網站,都是CA(Certificate Authority)機構頒發的證書,一般機構頒發的證書都是需要交費的,購買受信任機構頒發的證書每年要交 100 到 500 美元不等的費用,到期就需要續費。如果證書過期、已被吊銷或者非證書所代表的域名,都是不被瀏覽器信任的。不被瀏覽器信任,也就無法通過網路直接存取。

我們可以使用自簽名的方式,花一分錢讓網路能正常的存取獲取到伺服器資料,存取連結時手動信任該證書或忽略證書驗證,以後就不會繼續攔截了。

自簽名證書不適合大眾,大眾看見瀏覽器給出的警告⚠️(提示「不安全」),感覺怪嚇人的!

如果用於網站的證書需要被大眾信任,就不要使用自簽發的證書,建議向證書籤發機構購買一個。

通過自簽發的方式,可以加密資料,還是適合公司內部使用的。

如果已經購買了https證書,網路框架正常使用就好了,下面介紹的是沒有購買https證書,又想用https加密資料,以okhttp網路框架為例,如何實現自簽名證書。

2.什麼是自簽名證書( self-signed certicates)

自簽名證書就是沒有通過受信任的證書頒發機構 自己給自己頒發的證書.

SSL 證書大致分三類:

由安卓認可的證書頒發機構(如: VeriSign、DigiCert), 或這些機構的下屬機構頒發的證書.

沒有得到安卓認可的證書頒發機構頒發的證書.

自己頒發的證書, 分臨時性的(在開發階段使用)或在釋出的產品中永久性使用的兩種.

以下是使用者端設定

2.1 Okhttp中使用自簽名證書

OkHttp是一款開源的處理網路請求的輕量級框架,有Square公司貢獻,用於替代HttpUrlConnection與Apache HttpClient。OkHttp使用完全教學

2.2 如何生成keystore

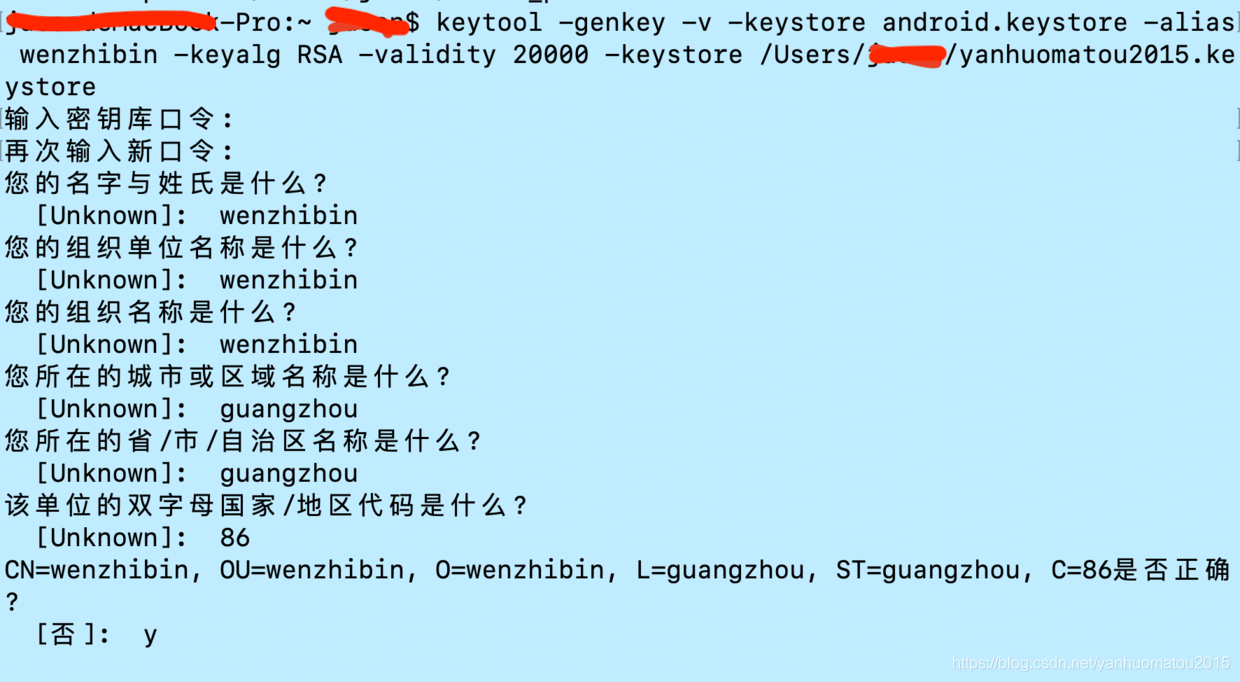

通過JDK自帶的keytool.exe 生成一個自己的證書,終端輸入 keytool -genkey -v -keystore android.keystore -alias wenzhibin -keyalg RSA -validity 20000 -keystore /Users/jxxxx/yanhuomatou2015.keystore ,然後回車,按提示填寫餘下的環節即可生成證書如下圖:

注意:wenzhibin是keystore檔案的別名,20000 是keystore檔案的有效期(天),/Users/jxxxx/是生成到哪裡去(自己指定一個路徑),yanhuomatou2015.keystore是keystore檔案的名字。

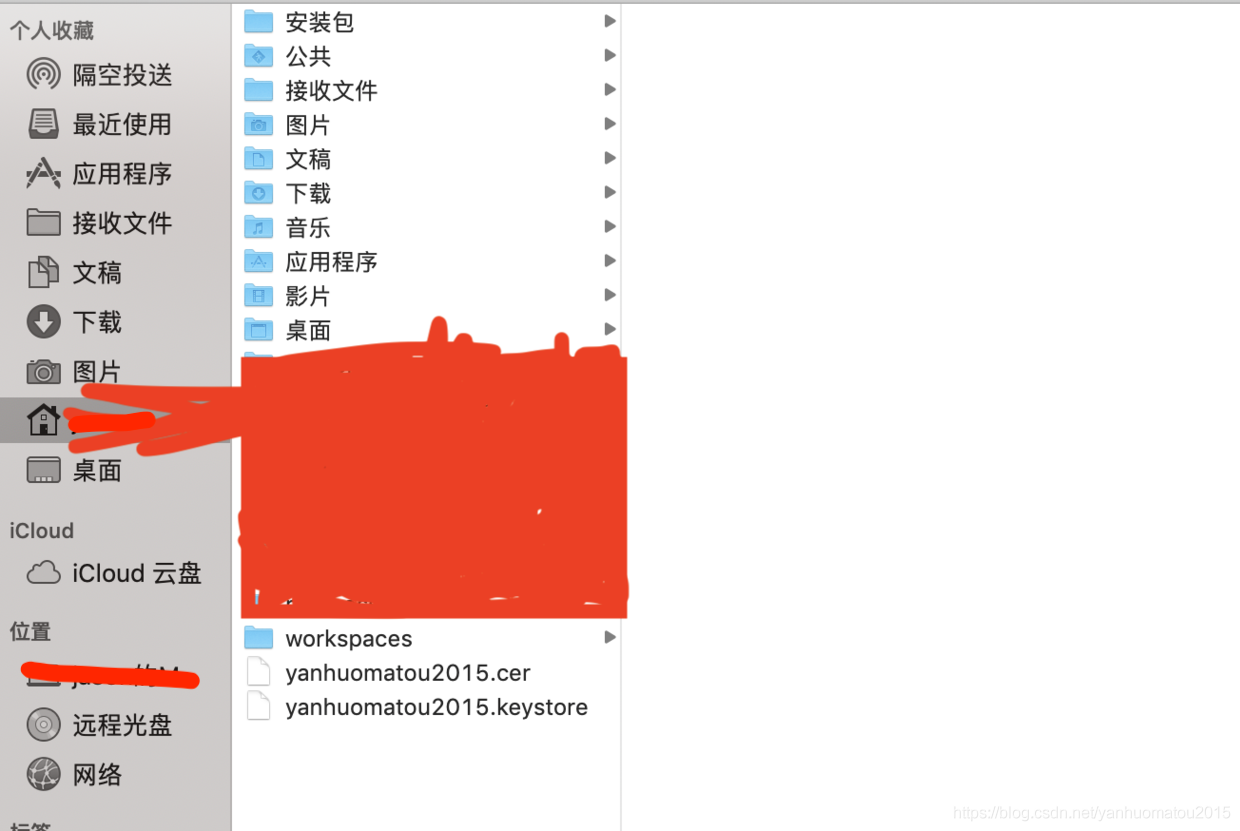

2.3通過keystore檔案如何匯出自簽名證書

終端輸入 keytool -exportcert -alias wenzhibin -file yanhuomatou2015.cer -keystore yanhuomayou2015.keystore ,回車即可匯出證書。

2.4如何使用自簽名證書

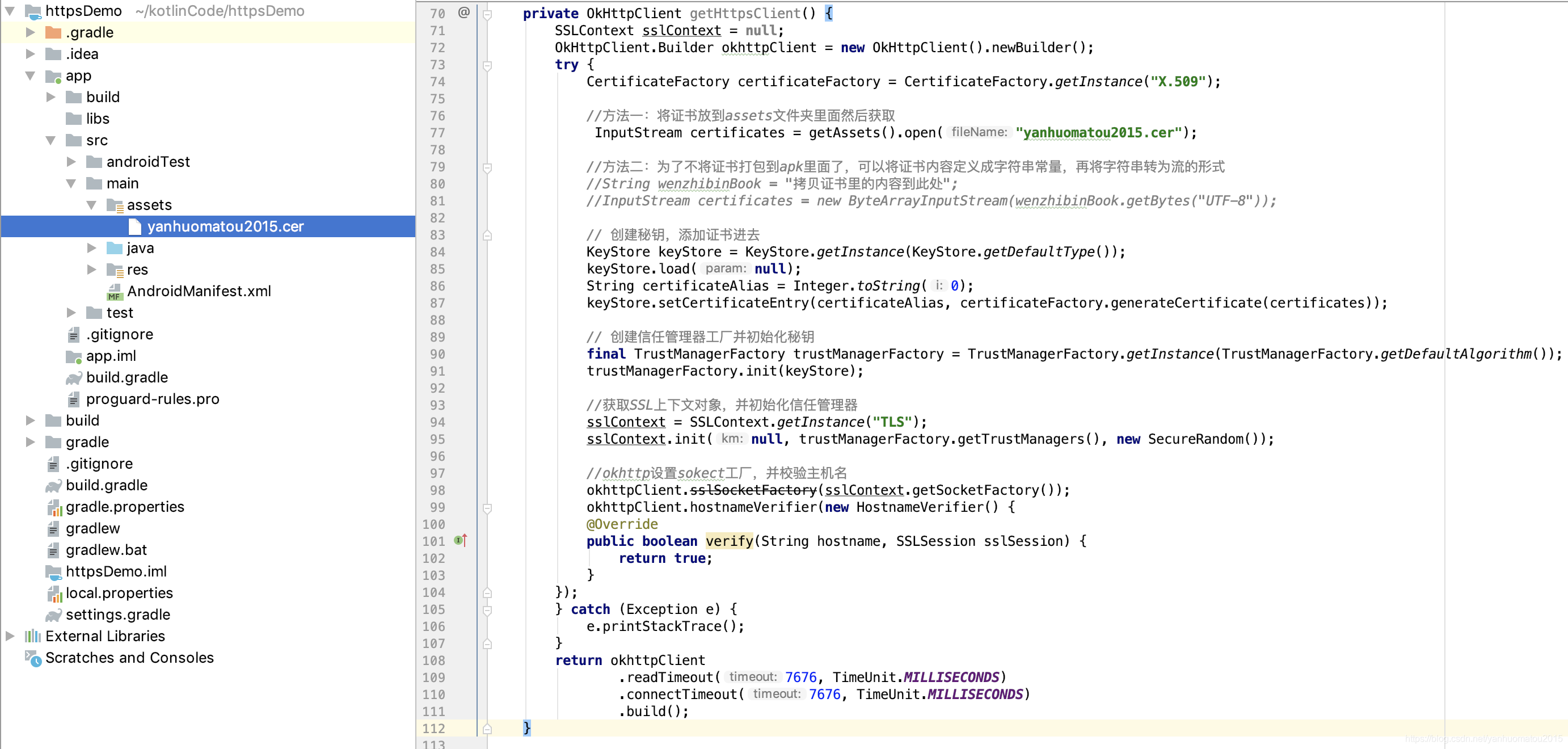

首先獲取證書流有兩種方式,

第一種方式:將匯出的證書放到assets資料夾裡面,然後獲取(這種方式證書會被打包到apk裡)

第二種方式:開啟證書,拷貝證書裡的內容,定義成字串常數,再將字串轉為流的形式(這種方式證書就不會被打包到apk裡)

然後建立祕鑰,新增證書進去,接著建立信任管理器工廠並初始化祕鑰

最後獲取SSL上下文物件,並初始化信任管理器

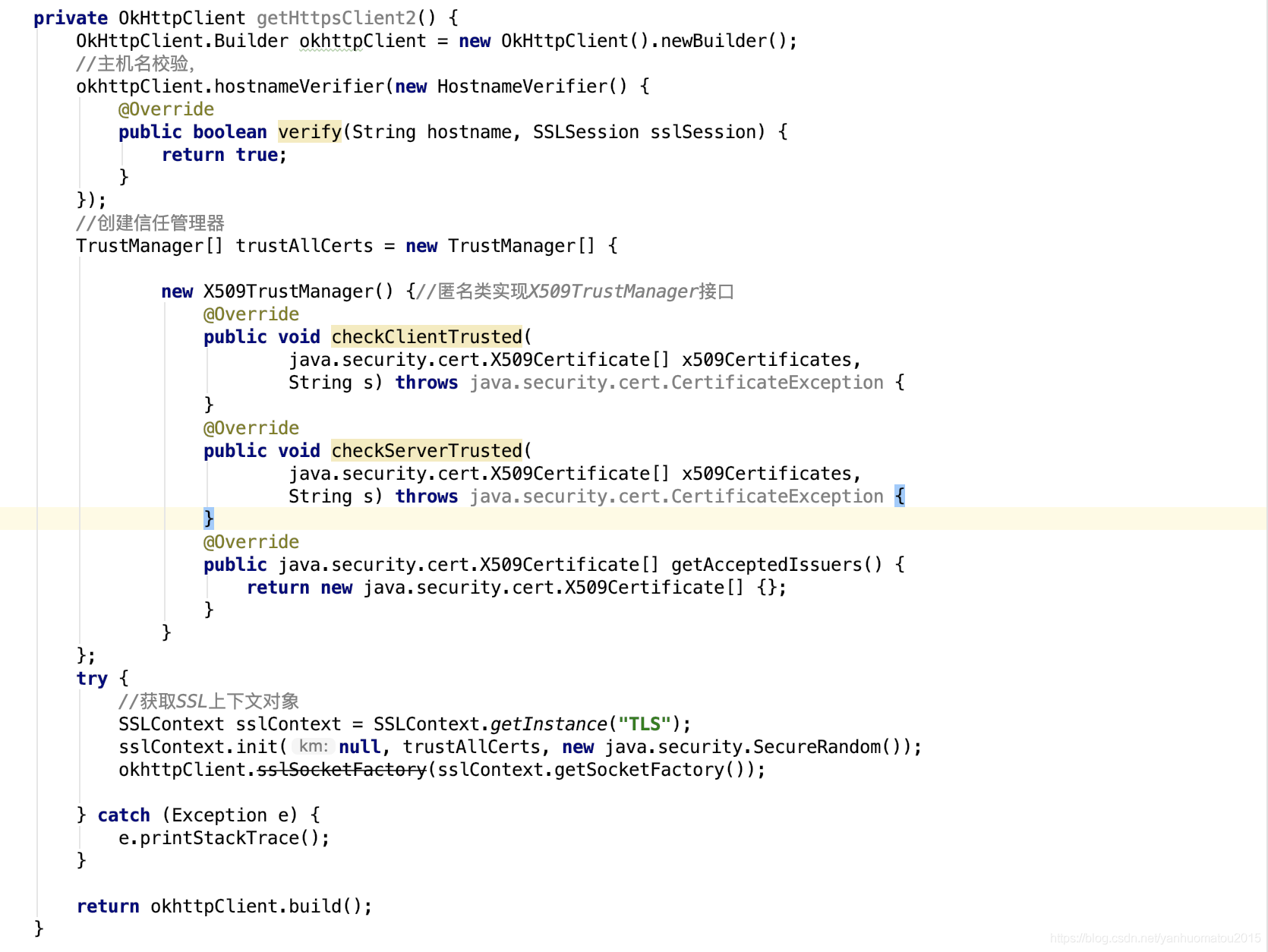

3.信任所有證書(不建議使用)

如果伺服器端更換了證書,那麼使用者端同樣需要更換對應https證書才行,否則無法正常互動獲取不到資料。此時如果使用者端不換證書又想獲取到伺服器資料,可以通過實現X509TrustManager介面,達到信任所有證書的目的。如下圖:

以下是伺服器端設定

4.準備工作,首先需要安裝Tomcat。

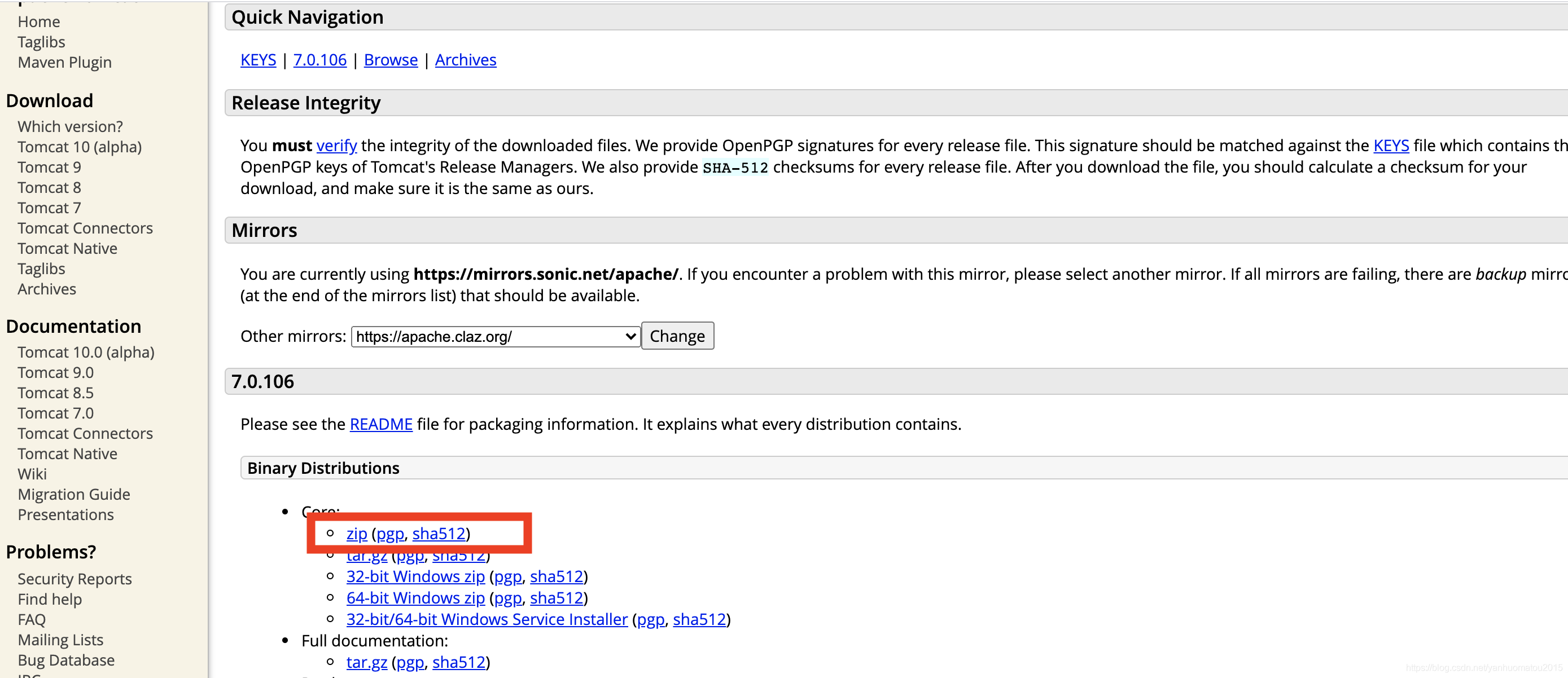

4.1登入Apache Tomcat官網,地址 http://tomcat.apache.org ,點選左邊的Download,選擇需要下載的版本。

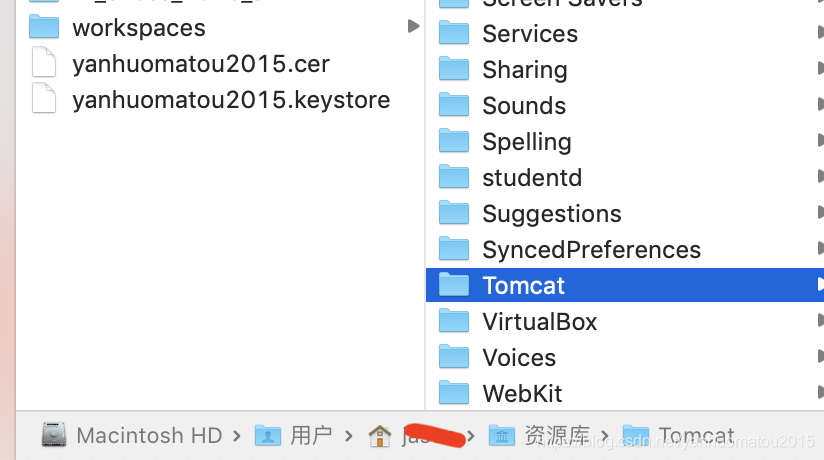

4.2 右鍵Finder—>前往資料夾—> ~/Library/ 目錄下,把下載完成的壓縮包解壓,命名為Tomcat,拷貝到這裡。

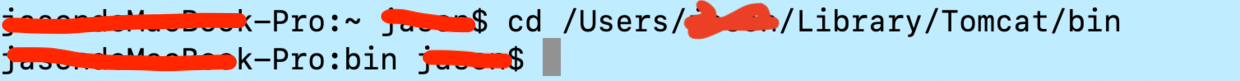

4.3 開啟終端,輸入 cd /Users/jxxxxx/Library/Tomcat/bin,然後回車

(ps:jxxxxx是你mac電腦的使用者名稱。也可以直接輸入 cd,然後把Tomcat的bin目錄拖到終端即可)

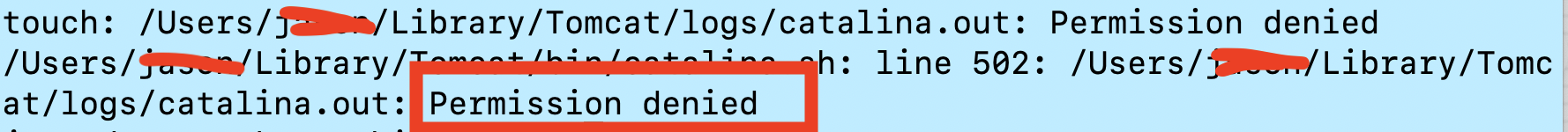

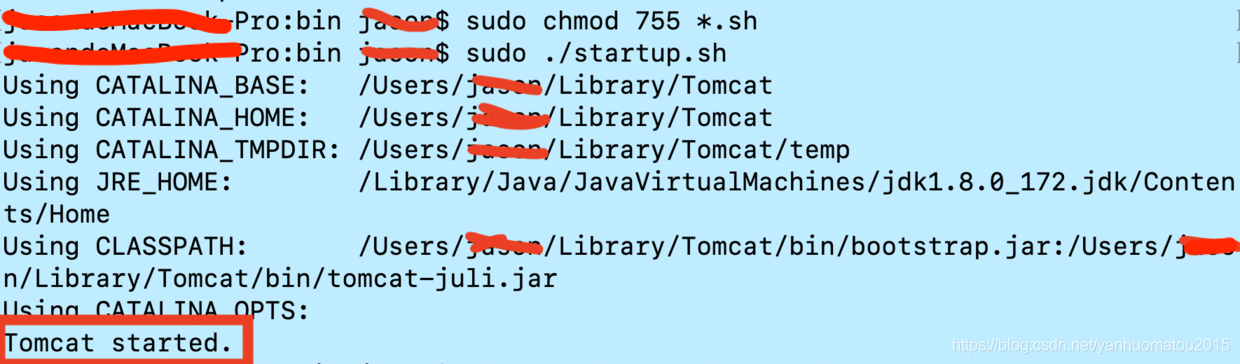

4.4再輸入:./startup.sh ,回車

如果出現Permission denied就是操作失敗,缺少許可權。再輸入 sudo chmod 755 *.sh,回車,接著輸入 ./startup.sh,就可以啟動Tomcat了:

出現Tomcat started就說明伺服器開啟了。

(ps:sudo sh shutdown.sh 關閉伺服器,然後再輸入sudo sh startup.sh 開啟伺服器,表示伺服器重新啟動)

4.5開啟我們的瀏覽器,然後網址輸入 http://localhost:8080/,如果出現一隻貓,則證明設定成功~

(Tomcat部署在自己電腦上,所以可以用localhost代替具體的ip地址)

5.修改,設定Tomcat 引數

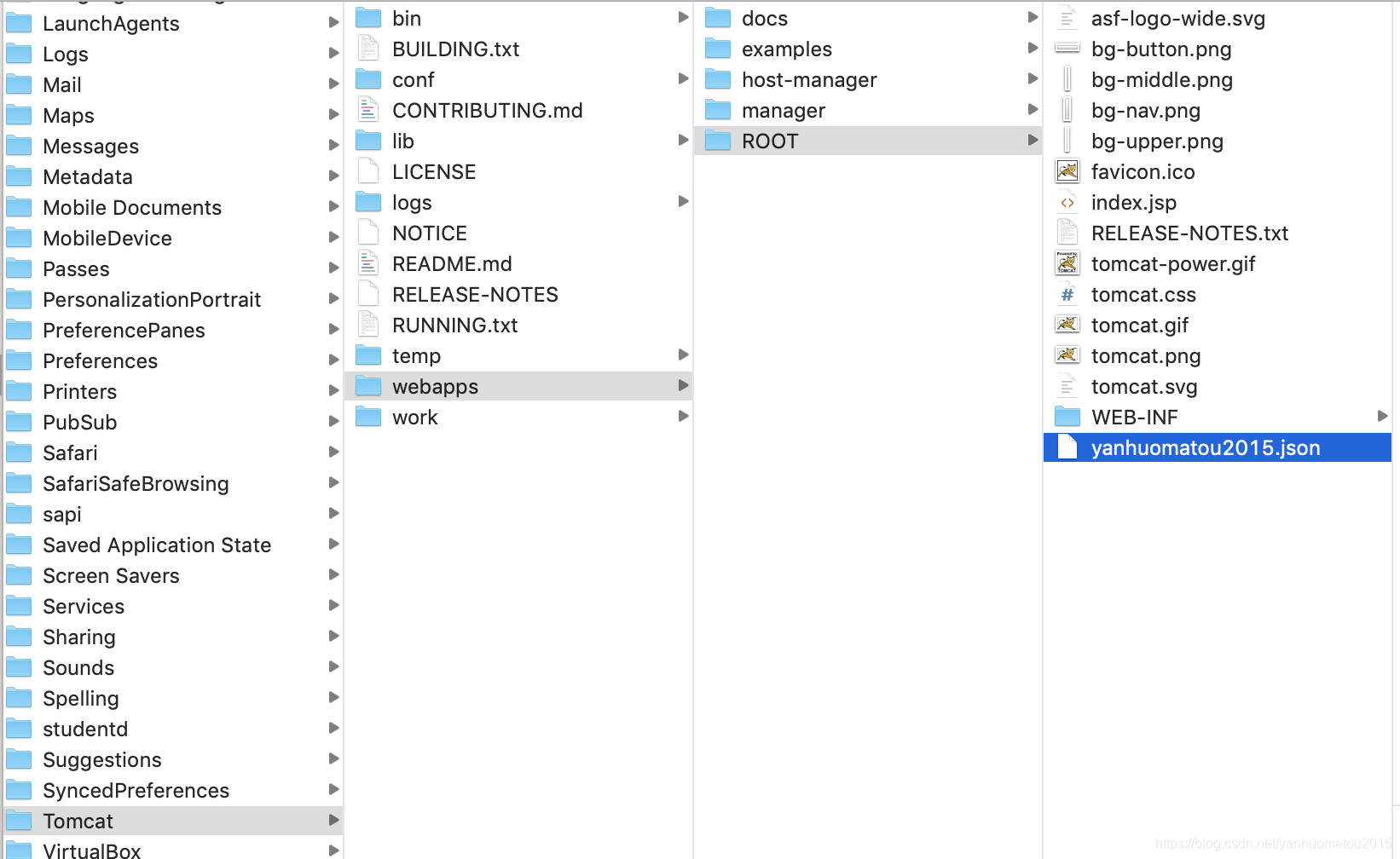

5.1在ROOT目錄下新建json資料,如圖

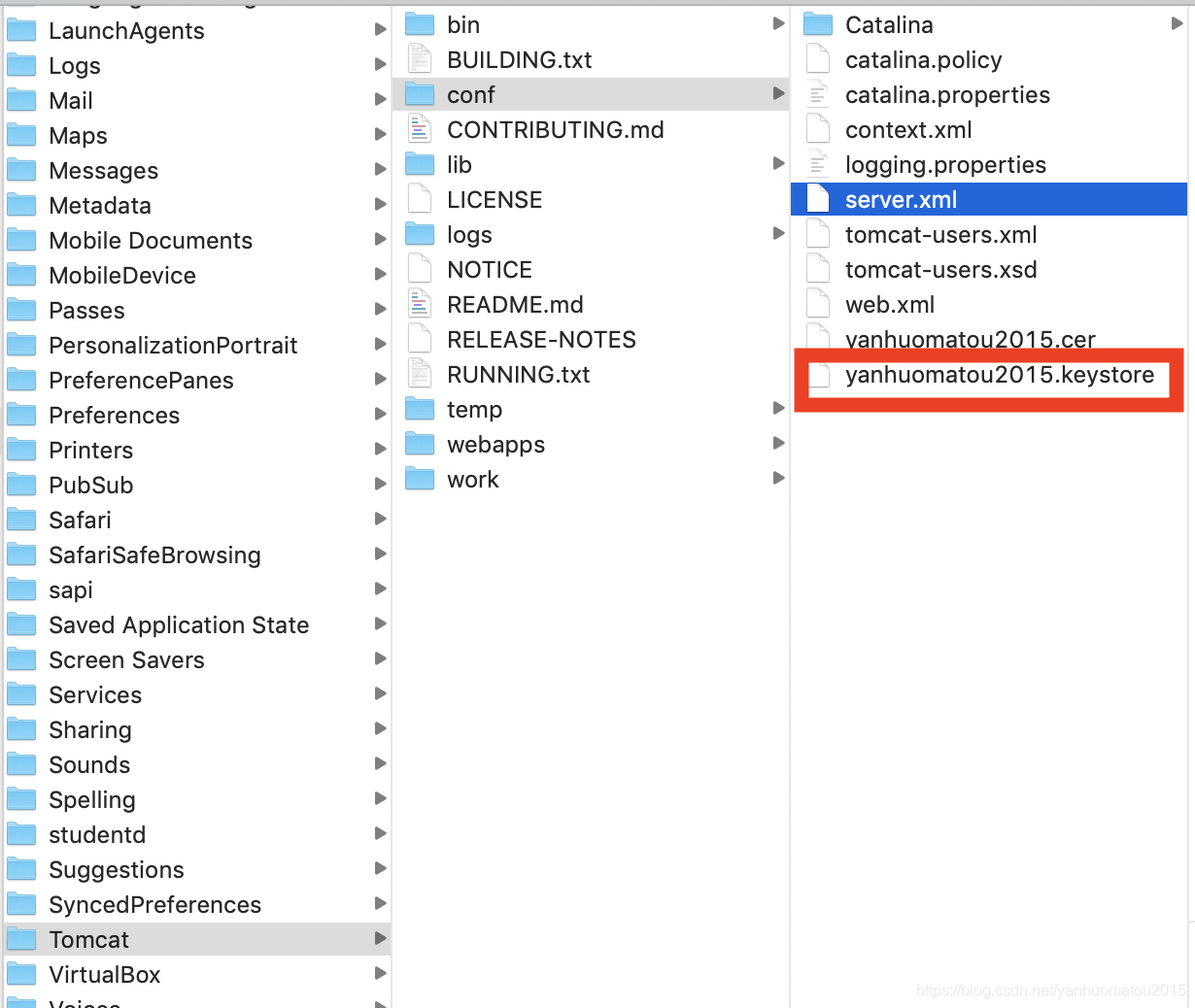

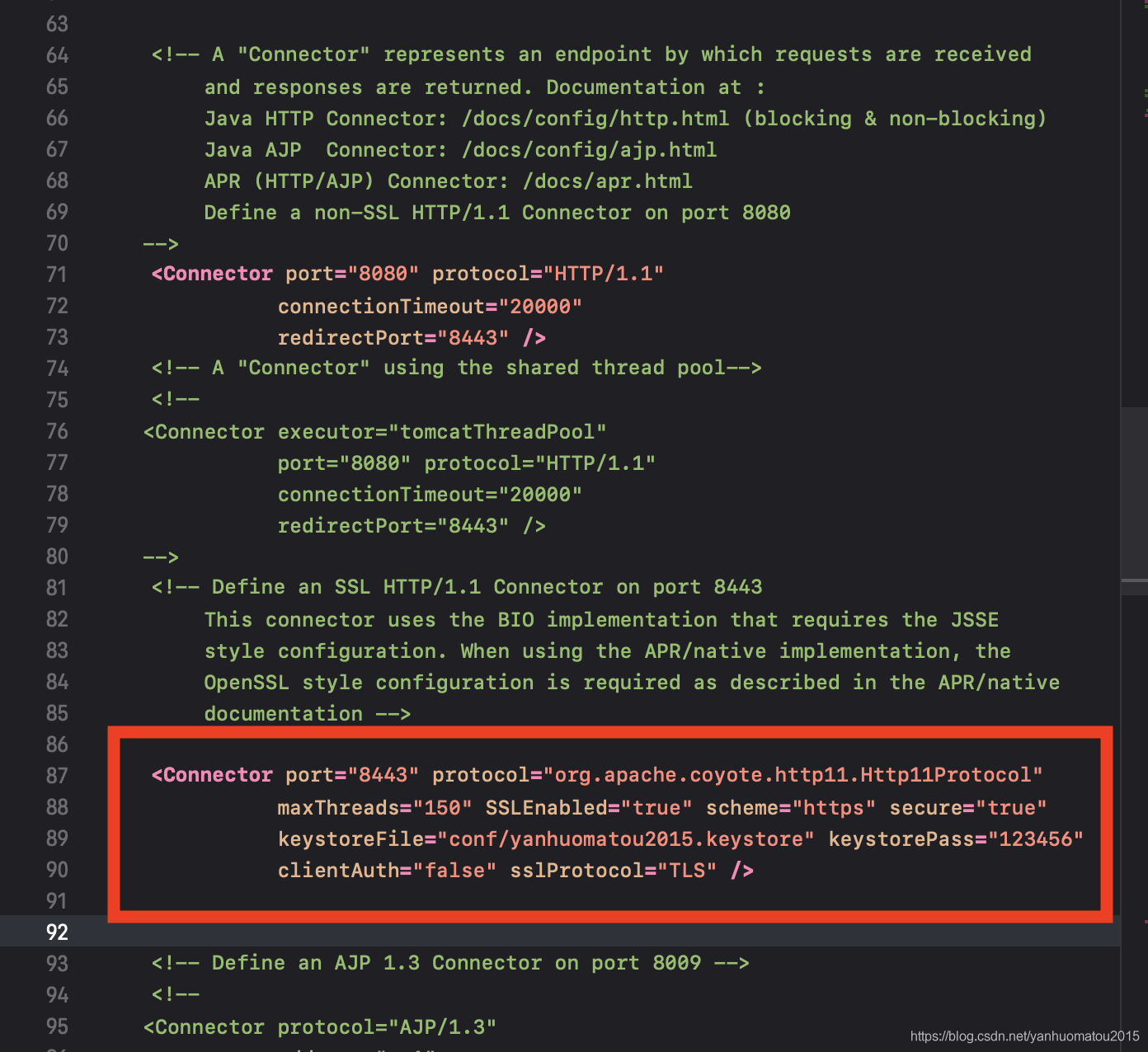

5.2在conf資料夾下,之前生成的keystore檔案拷貝到conf資料夾下,並開啟serve.xml,修改設定

注意,紅框裡的內容都是新新增進去的設定,而且keystoreFile=「填寫自己的keystore檔名」 keystorePass=「keystore檔案密碼」。

5.3 最後儲存退出,開啟終端 輸入 sudo sh shutdown.sh,再輸入sudo sh startup.sh ,待伺服器重起成功。

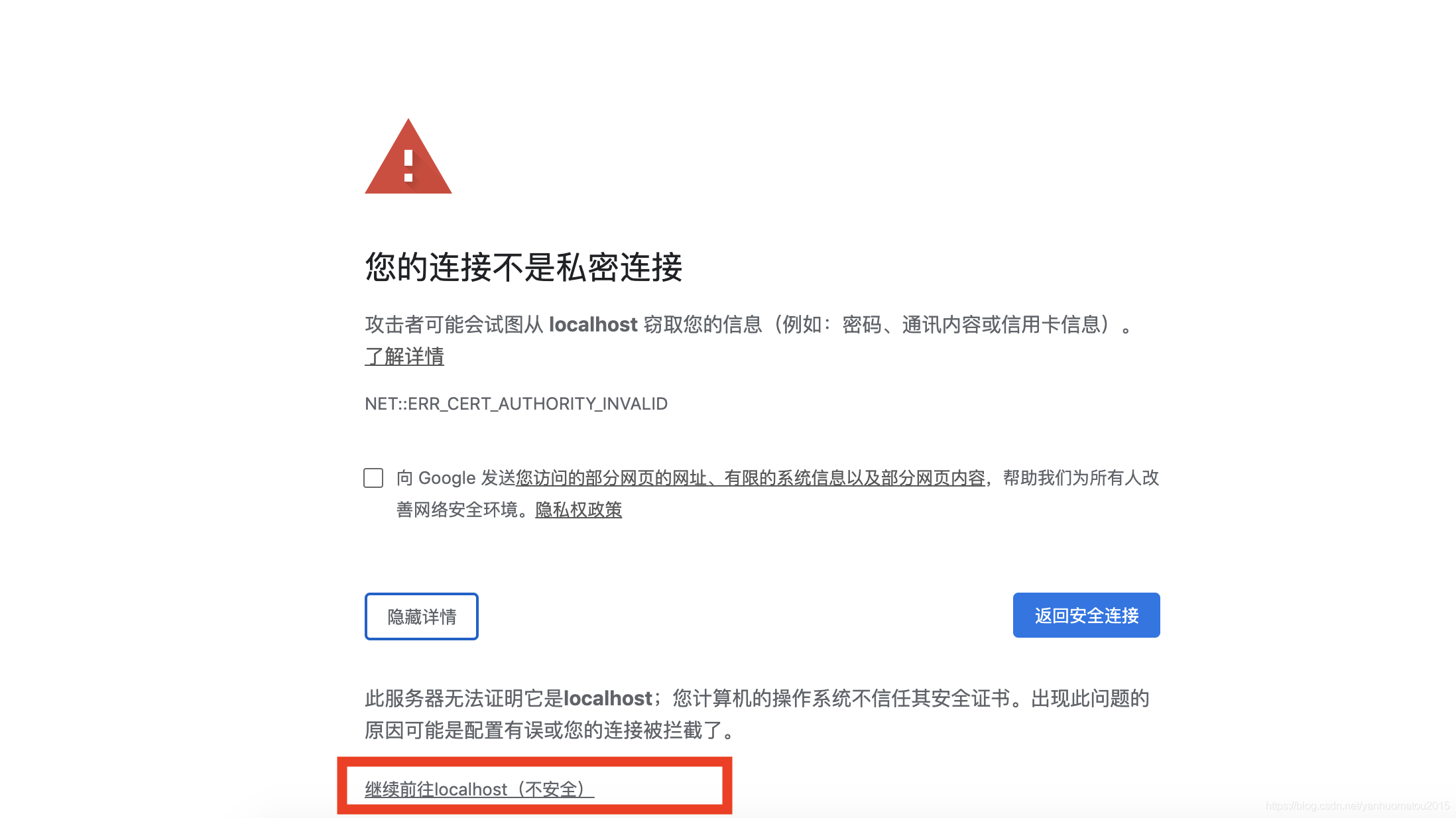

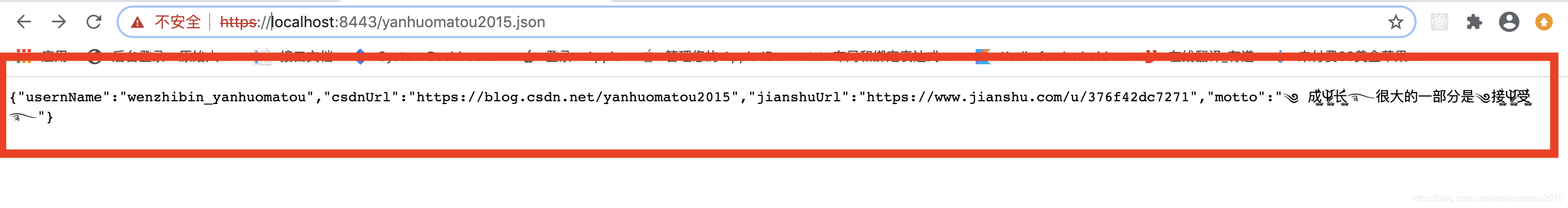

6.瀏覽器測試https自簽名證書效果

手動信任證書點選」高階「—>「繼續前往」,最終看到了伺服器返回了yanhuomatou2015.json的資料。

7.android網路請求okhttps框架測試https自簽名證書效果:

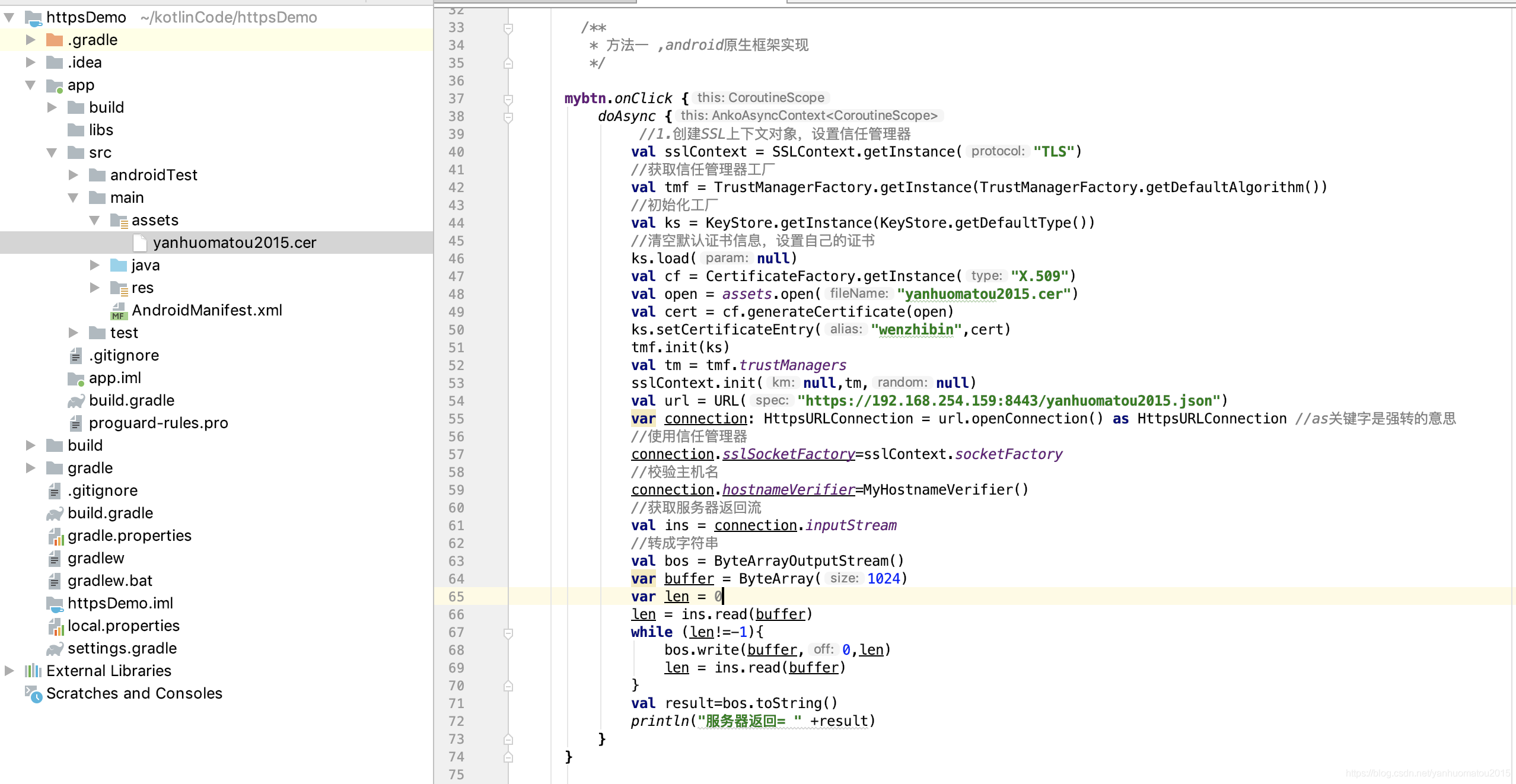

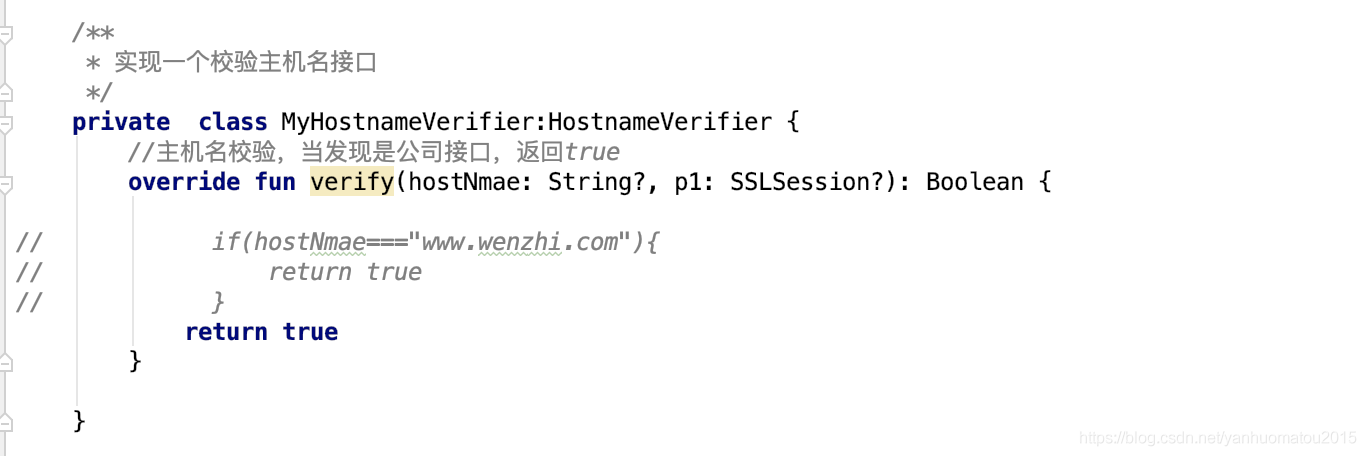

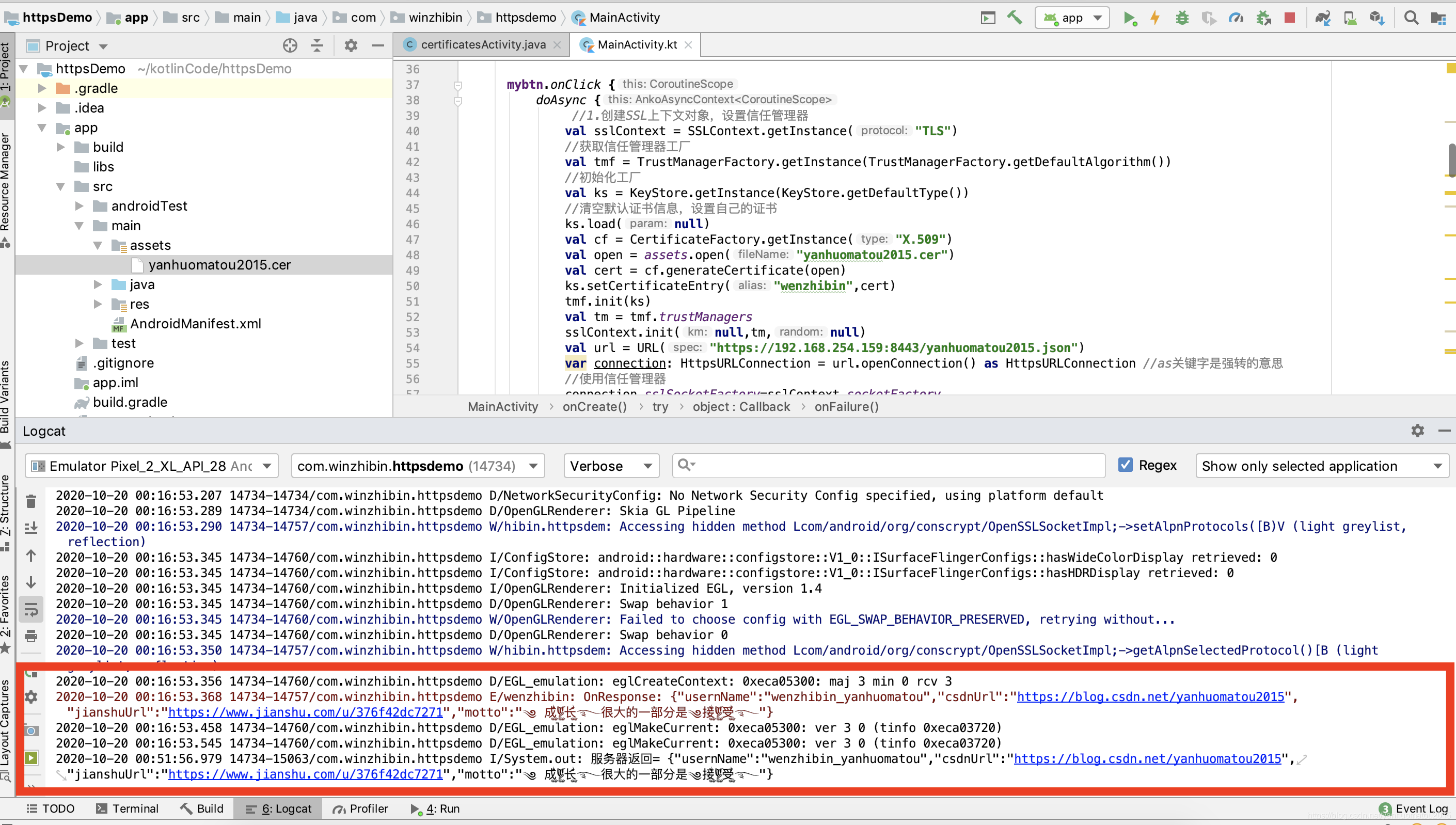

7.1使用android原生框架實現,如下圖

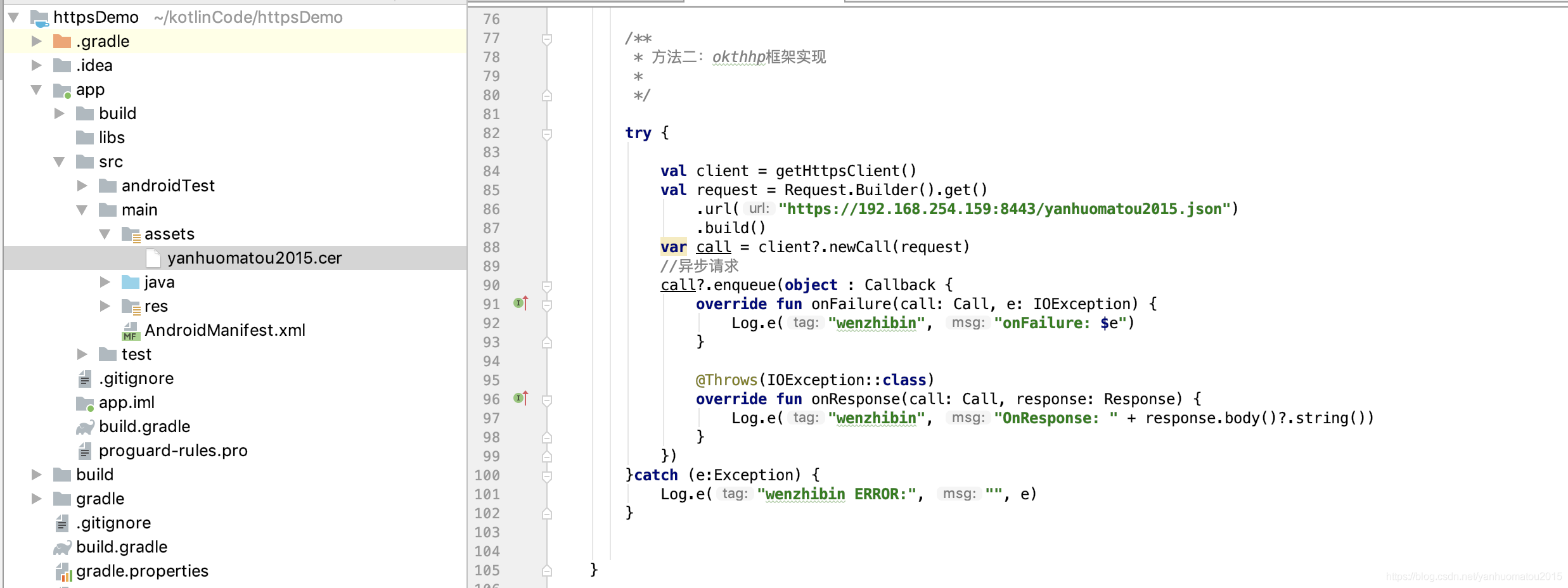

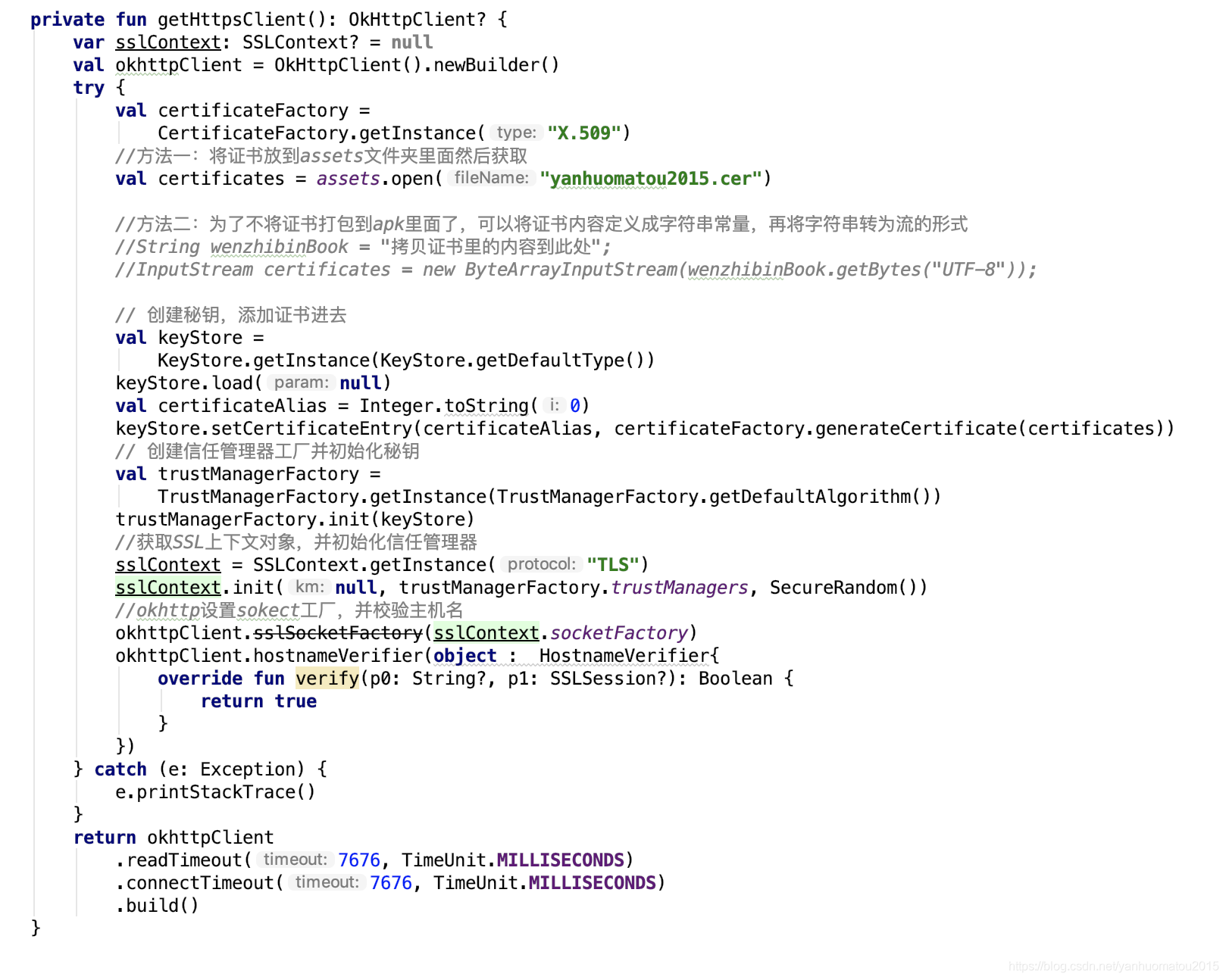

7.2除了上面的原生框架實現,還可以用第三方框架實現,以okhttp框架為例,如下圖:

總結:不管用原生還是第三方框架,都能成功獲取tomcat伺服器的資料,如下圖android studio列印的:

完整的android程式碼連結:https://github.com/yanhuomatou2015/HTTPS-self-signed

今天的分享結束了,再見~