MyBatis攔截器優雅實現資料脫敏

背景

現代網路環境中,敏感資料的處理是至關重要的。敏感資料包括個人身份資訊、銀行賬號、手機號碼等,洩露這些資料可能導致使用者隱私洩露、財產損失等嚴重後果。因此,對敏感資料進行脫敏處理是一種必要的安全措施。

比如頁面上常見的敏感資料都是加*遮擋處理過的,如下圖所示。

接下來本文將以Spring Boot和MyBatis框架實現返回資料的脫敏處理。

脫敏工具

脫敏工具有很多種,本文主要介紹和使用hutool工具包提供的脫敏工具類DesensitizedUtil,它提供了常見的手機號、身份證號、銀行卡、郵箱等脫敏的方法,將敏感資料部分加*處理。

使用方法如下:

maven專案需要匯入hutool包依賴,座標如下:

<dependency>

<groupId>cn.hutool</groupId>

<artifactId>hutool-core</artifactId>

<version>5.8.4</version>

</dependency>

import cn.hutool.core.util.DesensitizedUtil;

public class SensitiveHutoolTest {

public static void main(String[] args) {

System.out.println(DesensitizedUtil.mobilePhone("13812345678"));

System.out.println(DesensitizedUtil.idCardNum("110101200007283706", 3, 4));

System.out.println(DesensitizedUtil.bankCard("6225809637392380845"));

System.out.println(DesensitizedUtil.email("[email protected]"));

}

}

輸出如下:

138****5678

110***********3706

6225 **** **** *** 0845

z***********@test.com

實現思路

- 設計一個常用的脫敏型別列舉類。

- 編寫脫敏註解,包含脫敏型別,採用註解的方式對需要脫敏的欄位進行標註。

- 再編寫脫敏註解相應的實現邏輯使用MyBatis的攔截器功能對查出的結果集採用反射的處理方式對結果進行脫敏處理,然後將脫敏處理後的結果集再返回。

程式碼實現

- 定義脫敏型別列舉

利用hutool工具包,對常見的手機號、身份證號、銀行卡號、郵箱進行脫敏處理。還給了一個預設的DEFAULT列舉型別按原資料返回,同時自定義了一個CUSTOM列舉,可根據實現CustomMaskService這個介面去自定義脫敏邏輯。

注意:這裡的CUSTOM只是舉一個簡單的例子,實際情況可能需要根據實際情況擴充套件輸入輸出引數等。

import cn.hutool.core.util.DesensitizedUtil;

import lombok.Getter;

public enum SensitiveTypeEnum {

MOBILE("mobile", "手機號") {

@Override

public String maskSensitiveData(String data) {

//手機號前3位後4位元脫敏,中間部分加*處理,比如:138****5678

return DesensitizedUtil.mobilePhone(data);

}

},

IDENTIFY("identify", "身份證號") {

@Override

public String maskSensitiveData(String data) {

//身份證前3位後4位元脫敏,中間部分加*處理,比如:110***********3706

return DesensitizedUtil.idCardNum(data, 3, 4);

}

},

BANKCARD("bankcard", "銀行卡號") {

@Override

public String maskSensitiveData(String data) {

//銀行卡號前4位元后4位元脫敏,中間部分加*處理,比如:6225 **** **** *** 0845

return DesensitizedUtil.bankCard(data);

}

},

EMAIL("email", "郵箱") {

@Override

public String maskSensitiveData(String data) {

//郵箱@符號後明文顯示,@符號前的字串,只顯示第一個字元,其餘加*處理,比如:z***********@test.com

return DesensitizedUtil.email(data);

}

},

DEFAULT("default", "預設") {

@Override

public String maskSensitiveData(String data) {

// 預設原值返回,其他這個也沒啥意義^_^

return data;

}

},

CUSTOM("custom", "自定義") {

@Override

public String maskSensitiveData(String data, CustomMaskService customMaskService) {

// 可以自定義處理的service,根據實際使用情況可能需要新增引數,調整一下即可

return customMaskService.maskData(data);

}

};

@Getter

private String type;

@Getter

private String desc;

SensitiveTypeEnum(String type, String desc) {

this.type = type;

this.desc = desc;

}

/**

* 遮擋敏感資料

*

* @param data

* @return

*/

public String maskSensitiveData(String data) {

return data;

}

public String maskSensitiveData(String data, CustomMaskService customMaskService) {

return null;

}

}

- 定義一個脫敏註解

import java.lang.annotation.*;

@Documented

@Retention(RetentionPolicy.RUNTIME)

@Target(ElementType.FIELD)

public @interface SensitiveData {

SensitiveTypeEnum type() default SensitiveTypeEnum.DEFAULT;

}

- 定義並設定一個mybatis攔截器。

import lombok.extern.slf4j.Slf4j;

import org.apache.ibatis.executor.resultset.ResultSetHandler;

import org.apache.ibatis.plugin.Interceptor;

import org.apache.ibatis.plugin.Intercepts;

import org.apache.ibatis.plugin.Invocation;

import org.apache.ibatis.plugin.Signature;

import org.springframework.beans.factory.annotation.Autowired;

import java.lang.reflect.Field;

import java.sql.Statement;

import java.util.List;

import java.util.Map;

@Intercepts({

@Signature(type = ResultSetHandler.class, method = "handleResultSets", args = {Statement.class})

})

@Slf4j

public class SensitiveDataInterceptor implements Interceptor {

@Autowired

private CustomMaskService customMaskService;

@Override

public Object intercept(Invocation invocation) throws Throwable {

Object result = invocation.proceed();

log.debug("進入資料脫敏攔截器...");

if (result instanceof List) {

List<?> resultList = (List<?>) result;

for (Object obj : resultList) {

doSensitiveFields(obj);

}

} else if (result instanceof Map) {

Map<?, ?> resultMap = (Map<?, ?>) result;

for (Object obj : resultMap.values()) {

doSensitiveFields(obj);

}

} else {

doSensitiveFields(result);

}

return result;

}

private void doSensitiveFields(Object obj) throws IllegalAccessException {

Field[] fields = obj.getClass().getDeclaredFields();

for (Field field : fields) {

if (field.isAnnotationPresent(SensitiveData.class)) {

field.setAccessible(true);

Object value = field.get(obj);

if (value == null) {

return;

}

SensitiveData sensitiveData = field.getAnnotation(SensitiveData.class);

SensitiveTypeEnum type = sensitiveData.type();

String result;

if (type == SensitiveTypeEnum.CUSTOM) {

result = type.maskSensitiveData(value.toString(), customMaskService);

} else {

result = type.maskSensitiveData(value.toString());

}

field.set(obj, result);

}

}

}

}

攔截器註解裡寫明瞭要攔截的物件和方法,類:ResultSetHandler,方法:handleResultSets,它是在sql執行完成後拿到結果集並對結果集進行處理再返回。

- 設定mybatis及攔截器

import com.star95.project.study.mybatisplus.interceptor.SensitiveDataInterceptor;

import org.mybatis.spring.annotation.MapperScan;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

@Configuration

@MapperScan("com.star95.project.study.mybatisplus.mapper")

public class MyBatisPlusConfig {

@Bean

public SensitiveDataInterceptor sensitiveDataInterceptor() {

return new SensitiveDataInterceptor();

}

}

- 測試

import com.star95.project.study.mybatisplus.interceptor.SensitiveData;

import lombok.Data;

import static com.star95.project.study.mybatisplus.interceptor.SensitiveTypeEnum.*;

@Data

public class UserDto {

/**

* id

*/

private Long id;

/**

* 姓名

*/

@SensitiveData(type = CUSTOM)

private String name;

/**

* 年齡

*/

private Integer age;

/**

* 郵箱

*/

@SensitiveData(type = EMAIL)

private String email;

/**

* 手機號

*/

@SensitiveData(type = MOBILE)

private String mobile;

/**

* 身份證號

*/

@SensitiveData(type = IDENTIFY)

private String identify;

/**

* 銀行卡號

*/

@SensitiveData(type = BANKCARD)

private String bankcard;

}

public interface CustomMaskService {

String maskData(String data);

}

import cn.hutool.core.text.CharSequenceUtil;

import org.springframework.stereotype.Service;

@Service

public class CustomMaskServiceImpl implements CustomMaskService {

@Override

public String maskData(String data) {

//第一個字元明文外,其他都加*處理

return CharSequenceUtil.hide(data, 1, data.length());

}

}

import com.baomidou.mybatisplus.core.mapper.BaseMapper;

import com.star95.project.study.mybatisplus.dto.User;

import com.star95.project.study.mybatisplus.dto.UserDto;

import org.apache.ibatis.annotations.Mapper;

import org.apache.ibatis.annotations.Select;

import java.util.List;

@Mapper

public interface UserMapper extends BaseMapper<User> {

@Select({"select * from user where id=#{id}"})

UserDto getSpecialUser(String id);

@Select({"select * from user"})

List<UserDto> queryAll();

}

import com.star95.project.study.mybatisplus.dto.UserDto;

import com.star95.project.study.mybatisplus.mapper.UserMapper;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PathVariable;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import javax.annotation.Resource;

import java.util.List;

@RestController

@RequestMapping("/sensitive")

public class SensitiveMybatisInterceptorTestController {

@Resource

private UserMapper userMapper;

@GetMapping("/user/{id}")

public Result<UserDto> queryUserInfo(@PathVariable String id) {

return Result.success(userMapper.getSpecialUser(id));

}

@GetMapping("/userlist")

public Result<List<UserDto>> queryUserList() {

return Result.success(userMapper.queryAll());

}

}

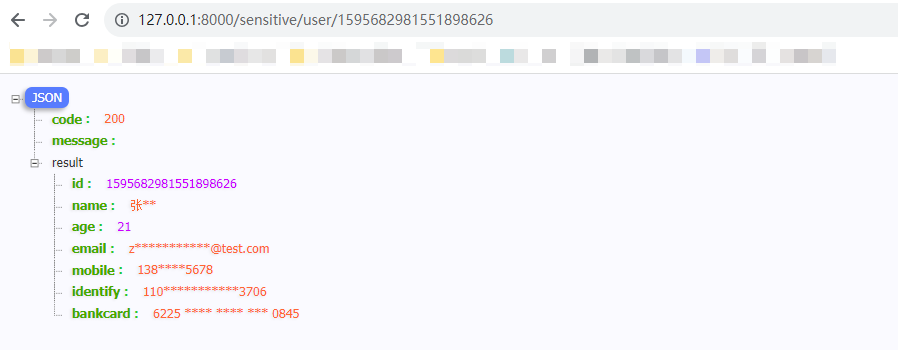

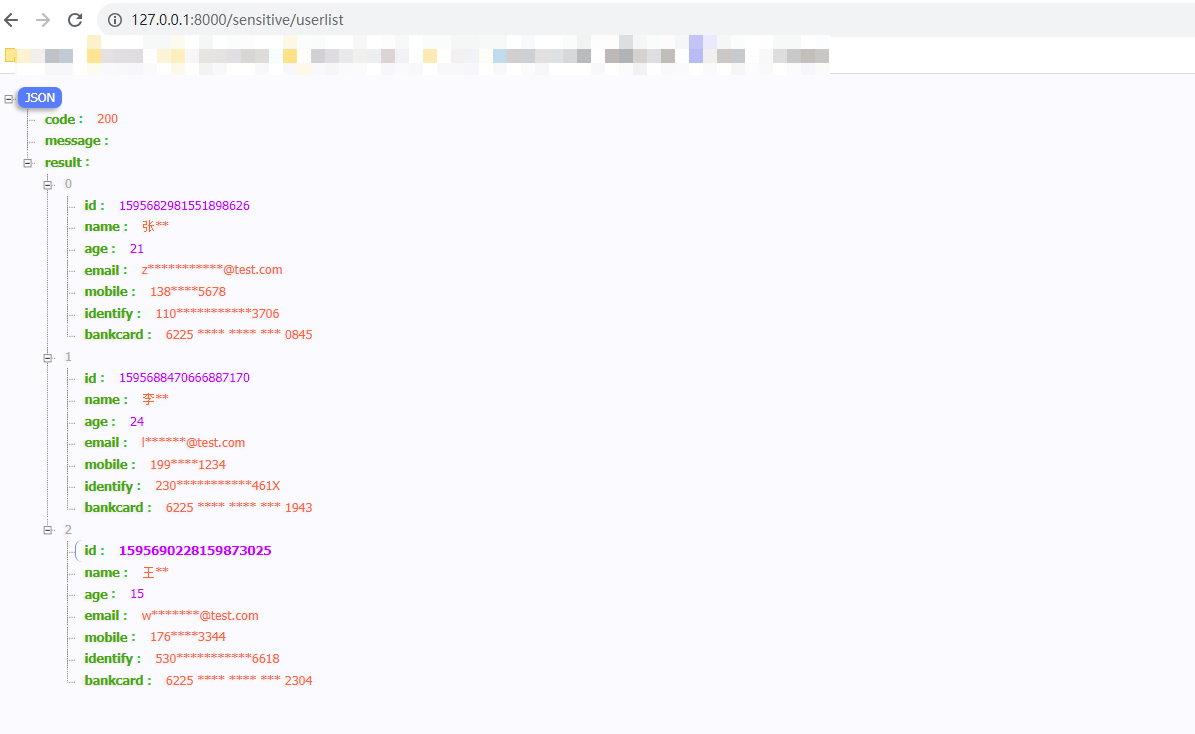

寫了兩個測試介面,一個是查詢單個物件,一個是返回list集合列表,存取一下:

可以看到單個結果和集合列表都做了脫敏處理,這樣功能就實現完成了。

其他

使用mybatis攔截器這種方式,是在資料持久層的邏輯處理,需要注意的是,查詢結果返回的dto如果是共用的情況下,可能會把不需要脫敏的資料也給處理了,影響業務邏輯,所以使用過程中要注意區分。

另外也可在介面返回資料時進行脫敏處理,也就是所說的序列化方式,比如自定義Jackson、fastjson等的序列化邏輯同樣可以完成資料脫敏。

總結

通過使用MyBatis攔截器,我們可以實現對敏感資料的優雅脫敏處理,保護使用者隱私和資料安全。這種方式可以靈活應用於各種場景,提供了一種簡單而強大的解決方案。在實際開發中,我們可以根據具體需求,客製化化開發攔截器的邏輯,以滿足不同的資料脫敏需求。

資料的隱私和安全是非常重要的,敏感資料除儲存方面要加密外,再展示方便也要適當的做脫敏處理,本文只介紹了mybatis攔截器實現的一種資料脫敏方式,還有很多其他技術可以實現,可以自行搜尋,根據實際情況選擇合適的解決方案。