密碼學奇妙之旅、01 CFB密文反饋模式、AES標準、Golang程式碼

2022-09-26 06:00:41

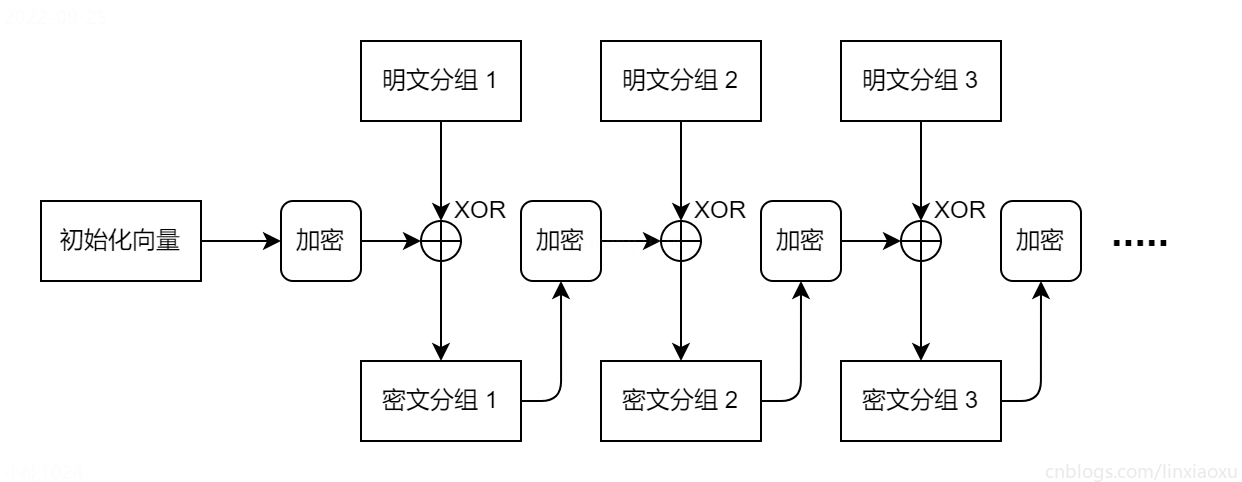

CFB密文反饋模式

CFB密文反饋模式屬於分組密碼模式中的一種。加密與解密使用同一結構,加密步驟生成用於互斥或的金鑰流。

其彌補了ECB電子密碼本模式的不足(明文中的重複排列會反映在密文中,通過刪除替換分組可以對明文進行操作)

其優點是

- 不需要填充。因為從明文分組到密文分組只需要一次XOR,使用的是前一次密文分組經過加密演演算法生成的金鑰流。

- 解密支援並行。在已知全部密文分組的情況下,可以對每一部分分組開啟多執行緒進行解密。

- 能夠解密任意密文分組。任意密文分組只與前一個密文分組有關。

其缺點是:

- 加密不支援並行。任意密文分組只與前一個密文分組有關,所以必須按照一定順序從頭到尾加密。

- 當密文分組某個位元出錯時,影響當前明文分組的一個位元位和下一個明文分組的全部位元位。當密文分組發生改變,通過加密演演算法生成的金鑰流完全改變,導致下一個明文分組不可讀。

- 不能抵禦重放攻擊。傳送人連續使用相同金鑰傳送密文,駭客可以將新傳送密文的後部分分組替換為舊密文的後部分分組(混入)。導致接收人收到的訊息重複,且無法正確判斷是通訊錯誤還是人為攻擊(可用訊息鑑別碼判斷)。

程式碼

注:cipher包內建多個分組密碼模式,如 CTR 模式。只需修改建立模式範例的一行程式碼。

PS C:\Users\小能喵喵喵\Desktop\Go\Cryptography\對稱加密\DES_CFB> go run .

獲取不到程式執行附加引數

輸入字串:你好,很高興認識你,這是一段文字。

金鑰: woshimima11451410086123456789012

加密後: gjjhI1e25hqMyMaFfoB+uAc1vb8WnlJzS8S6rKnC9H4VNLMdSuM/P3TR8YUjwYdxGbAZkOsndyaK5z3rT52I7rM2c2rK

解密後: 你好,很高興認識你,這是一段文字。

package main

import (

"bufio"

"crypto/aes"

"crypto/cipher"

"crypto/rand"

"encoding/base64"

"errors"

"fmt"

"io"

"log"

"os"

)

func main() {

cipherKey := []byte("woshimima11451410086123456789012") //32 bit key for AES-256

//cipherKey := []byte("woshimima114514100861234") //24 bit key for AES-192

//cipherKey := []byte("woshimima1145141") //16 bit key for AES-128

reader := bufio.NewReader(os.Stdin)

var message string

// 如果沒有給執行附加引數

if len(os.Args) != 2 {

fmt.Printf("\n\t獲取不到程式執行附加引數\n")

fmt.Printf("\t輸入字串:")

message, _ = reader.ReadString('\n')

} else {

message = os.Args[1]

}

encrypted, err := encrypt(cipherKey, message)

//如果加密失敗

if err != nil {

//列印錯誤資訊

log.Println(err)

os.Exit(-2)

}

//列印金鑰和密文

fmt.Printf("\n\t金鑰: %s\n", string(cipherKey))

fmt.Printf("\t加密後: %s\n", encrypted)

//解密文字

decrypted, err := decrypt(cipherKey, encrypted)

//如果解密失敗

if err != nil {

log.Println(err)

os.Exit(-3)

}

//列印重新解密的文字:

fmt.Printf("\t解密後: %s\n\n", decrypted)

}

/*

*功能:加密

*描述:

*此函數接受一個字串和一個密碼金鑰,並使用 AES 加密訊息

*

*引數:

*byte[] key : 包含金鑰的位元組切片

*string message : 包含要加密的訊息的字串

*

*返回:

*字串編碼:包含編碼使用者輸入的字串

*錯誤錯誤:錯誤資訊

*/

func encrypt(key []byte, message string) (encoded string, err error) {

//從輸入字串建立位元組切片

plainText := []byte(message)

//使用金鑰建立新的 AES 密碼

block, err := aes.NewCipher(key)

//如果 NewCipher 失敗,退出:

if err != nil {

return

}

// ^ 使密文成為大小為 BlockSize + 訊息長度的位元組切片,這樣傳值後修改不會更改底層陣列

cipherText := make([]byte, aes.BlockSize+len(plainText))

// ^ iv 是初始化向量 (16位元組)

iv := cipherText[:aes.BlockSize]

if _, err = io.ReadFull(rand.Reader, iv); err != nil {

return

}

// ^ 加密資料,給定加密演演算法用的金鑰,以及初始化向量

stream := cipher.NewCFBEncrypter(block, iv)

stream.XORKeyStream(cipherText[aes.BlockSize:], plainText)

//返回以base64編碼的字串

return base64.RawStdEncoding.EncodeToString(cipherText), err

}

/*

*功能:解密

*描述:

*此函數接受一個字串和一個金鑰,並使用 AES 將字串解密為純文字

*

*引數:

*[]byte key : 包含金鑰的位元組切片

*string secure : 包含加密訊息的字串

*

*返回:

*string decoded : 包含解密後的字串

*錯誤錯誤:錯誤資訊

*/

func decrypt(key []byte, secure string) (decoded string, err error) {

//刪除 base64 編碼:

cipherText, err := base64.RawStdEncoding.DecodeString(secure)

//如果解碼字串失敗,退出:

if err != nil {

return

}

//使用金鑰和加密訊息建立新的 AES 密碼

block, err := aes.NewCipher(key)

//如果 NewCipher 失敗,退出:

if err != nil {

return

}

//如果密文的長度小於 16 位元組

if len(cipherText) < aes.BlockSize {

err = errors.New("密文分組長度太小")

return

}

// ^ iv 是初始化向量 (16位元組)

iv := cipherText[:aes.BlockSize]

cipherText = cipherText[aes.BlockSize:]

//解密訊息

stream := cipher.NewCFBDecrypter(block, iv)

stream.XORKeyStream(cipherText, cipherText)

return string(cipherText), err

}