WireShark抓包後資料分析

2020-10-15 13:00:43

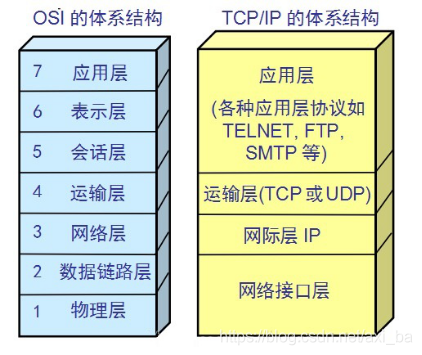

在分析資料之前,我們先了解一下我們傳輸資料的結構體系,如下圖:

這是兩種體系,我們常用的一般都是TCP/IP體系結構。

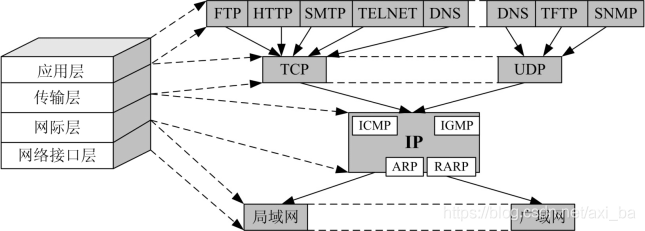

TCP/IP體系架構分析

不難發現,TCP/IP體系中包含著很多我們熟悉的協定,比如說:http、smtp、https等。而我們人(使用者)是站在應用層之上的,我們想把資料上傳或者說傳送給別人,就要通過一些應用,如:QQ、微信、百度網路硬碟等。然後就經過一層層加密(在封包前加個「頭」),一層層的傳遞。

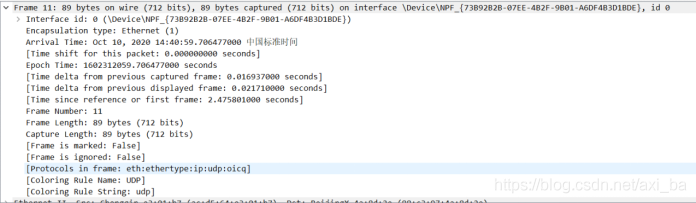

Frame層(物理層)分析

這是我自己抓包的一個例子,我從我自己的QQ發了一條訊息給朋友,然後截了一個封包,現在我們來分析一下。

1.在這裡我們可以看見的是我發資訊到達對方QQ的時間(Arrival Time).

2.與之前捕獲的資料框時間差0.016937秒(captured frame).

3.與之前顯示的幀時間差0.02171秒(displayed frame).

4.幀的長度(Frame Length)和捕獲到的長度(Capture Length)都是89位元組.

5.使用的色彩規則是UDP.

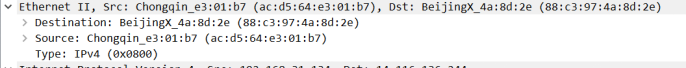

Ethernet層(資料鏈路層)分析

這裡我們就可以看見我和別人的Mac地址(實體地址),Destination是目標的,相對的Source就是我的啦,IPv4是我發的封包型別。

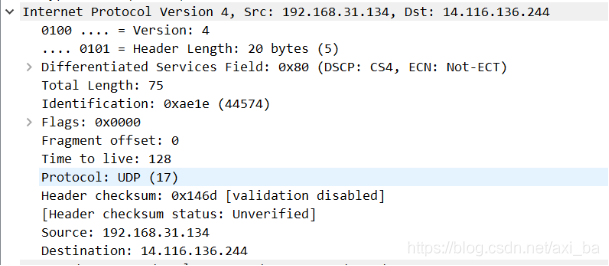

IPv4協定(網際網路層)分析

1.頭部資料長度(Header Length)為20位元組.

2.源IP地址(Source).

3.目標IP地址(Destination).

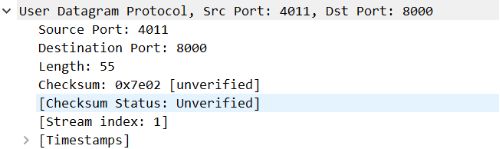

UDP/TCP協定(傳輸層)分析

因為我是傳送的QQ資訊,UDP傳輸較快(TCP傳輸資料比較完整),so我這裡用的是UDP協定。

1.源埠(我傳送資訊出去用的埠)為4011.

2.目標埠(這裡是傳送到QQ,所以用QQ發資訊都是這個)為8000.

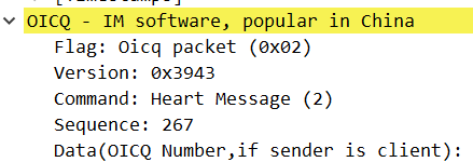

OICQ協定(應用層)分析

QQ發資訊用的是oicq協定,所以這裡不同的封包,所用的協定不一樣,比如說:DNS、HTTP等。

這裡我就不漏我的QQ號了。